Lindungi Aset

Digital dengan

Respons Cepat

Platform informasi keamanan siber yang menyediakan edukasi, panduan, dan pengetahuan untuk membantu pengguna memahami ancaman digital serta meningkatkan kesadaran dalam melindungi data dan sistem informasi.

Profil CSIC

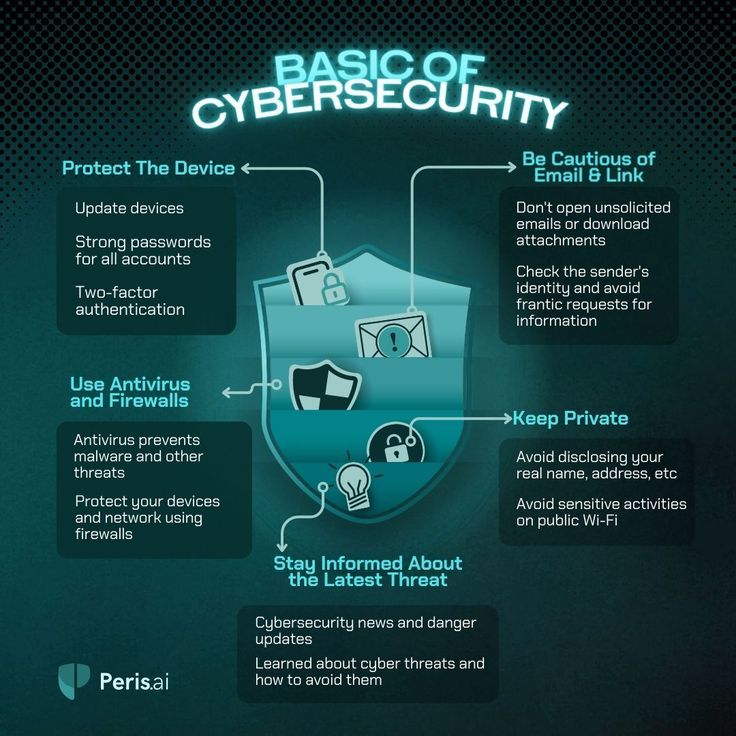

Platform Informasi Keamanan Siber (Cyber Security Information Center / CSIC) Website ini merupakan platform informasi yang menyediakan berbagai pengetahuan dan sumber daya terkait keamanan siber. Tujuan utama dari website ini adalah untuk meningkatkan pemahaman masyarakat mengenai pentingnya melindungi sistem informasi, data, serta aktivitas digital dari berbagai ancaman di dunia siber.

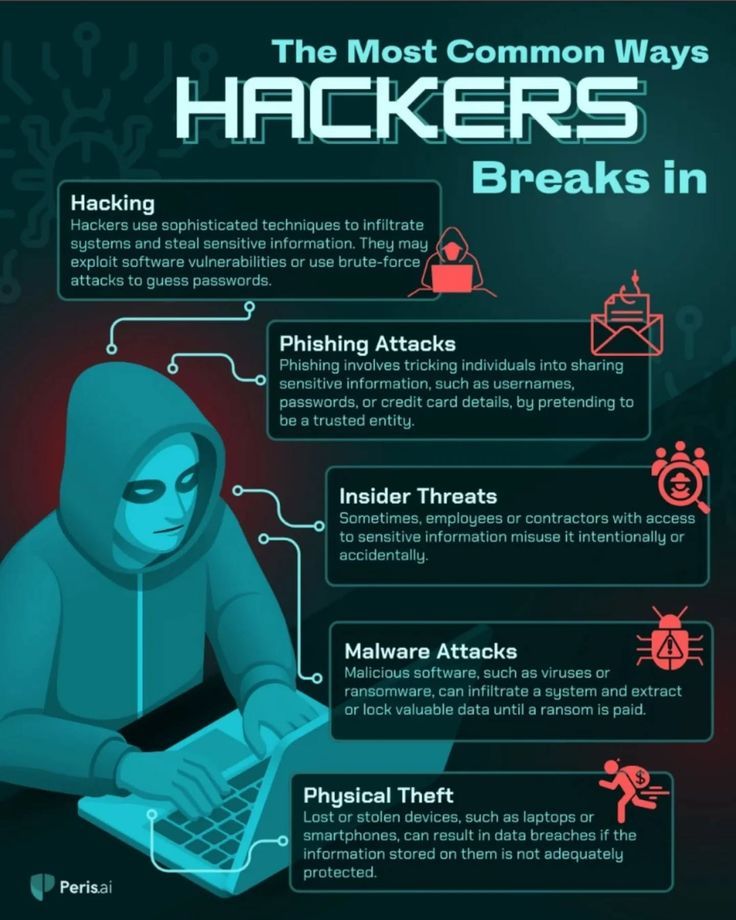

Melalui website ini, pengguna dapat memperoleh informasi mengenai jenis-jenis serangan siber, teknik pencegahan, praktik keamanan terbaik, serta perkembangan terbaru di dunia keamanan informasi. Konten yang disediakan bertujuan untuk meningkatkan kesadaran dan pemahaman mengenai pentingnya menjaga keamanan data dan sistem di era digital.

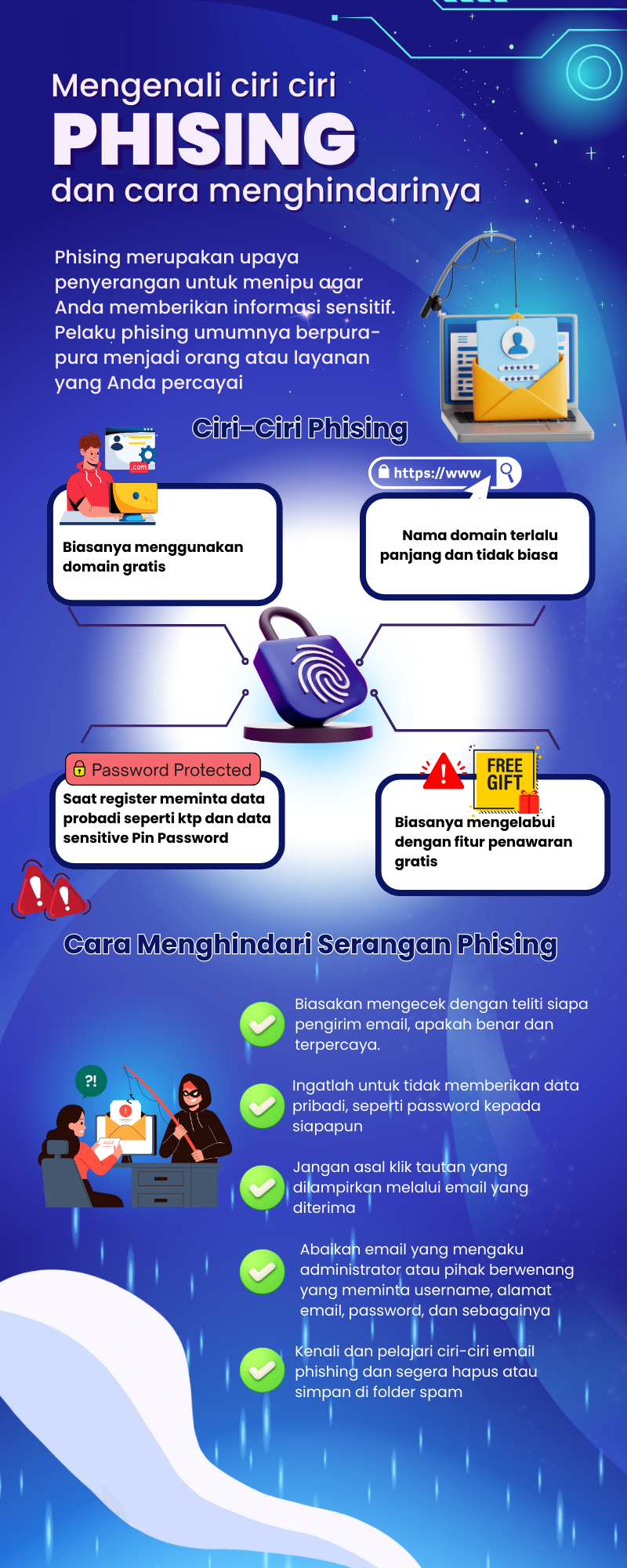

Website ini juga menjadi media edukasi yang memberikan panduan mengenai langkah-langkah perlindungan terhadap berbagai ancaman seperti malware, phishing, peretasan, serta kebocoran data. Dengan adanya informasi tersebut, diharapkan pengguna dapat lebih waspada dan mampu menerapkan langkah-langkah keamanan yang tepat saat menggunakan teknologi digital.

CSIC memberikan layanan utama seperti:

Visi & Misi

Visi

Menjadi pusat informasi keamanan siber yang terpercaya dalam menyediakan edukasi, pengetahuan, serta referensi mengenai perlindungan sistem informasi, data, dan aktivitas digital dari berbagai ancaman siber.

Misi

Perwujudan visi tersebut dilakukan melalui beberapa upaya berikut:

Menyediakan informasi dan edukasi mengenai keamanan siber yang mudah dipahami oleh masyarakat, mahasiswa, dan pengguna teknologi informasi.

Meningkatkan kesadaran pengguna internet terhadap pentingnya menjaga keamanan data pribadi, akun digital, dan sistem informasi.

Menyajikan berbagai referensi mengenai jenis ancaman siber, metode serangan, serta cara pencegahannya.

Mendukung peningkatan literasi keamanan siber melalui artikel, panduan, dan materi pembelajaran yang informatif.

Layanan Utama CSIC

Kami menyediakan lima layanan inti untuk memastikan keamanan ekosistem digital secara menyeluruh.

a. Pemberian Informasi dan Peringatan Keamanan Siber

Website ini menyediakan informasi mengenai perkembangan terbaru berbagai ancaman siber yang sedang berkembang, sehingga pengguna dapat mengetahui potensi risiko dan melakukan langkah pencegahan sejak dini.

b. Informasi Penanganan Insiden Siber

Layanan ini diberikan berupa kegiatan penanganan dan pemulihan Insiden Siber secara cepat dan terstruktur.

c. Informasi Koordinasi dan Respons Insiden

Memberikan penjelasan mengenai proses koordinasi insiden dengan konstituen, menentukan kemungkinan penyebab insiden, dan memberikan rekomendasi penanggulangan.

d. Pendeteksian Serangan

Menyediakan pengetahuan mengenai cara mengenali aktivitas mencurigakan yang dapat mengindikasikan adanya serangan terhadap sistem atau jaringan.

e. Pembangunan Kesadaran Dan Kepedulian Terhadap Keamanan Siber

Menyediakan artikel, panduan, dan materi edukasi yang bertujuan untuk meningkatkan kesadaran pengguna dalam menjaga keamanan data pribadi, akun digital, serta sistem informasi.

Laporan & Analisis

Keamanan Siber

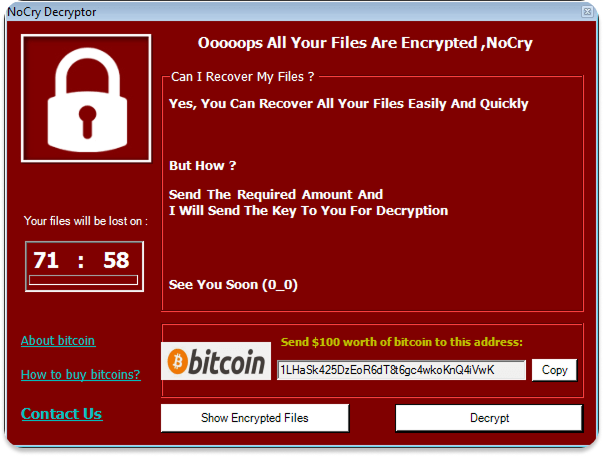

Laporan Analisis Malware Ransom:Win32/Lockbit.SA!MSR

Ransom:Win32/Lockbit.SA!MR merupakan salah satu malware dengan yang memiliki kemampuan untuk menghentikan pengguna untuk...

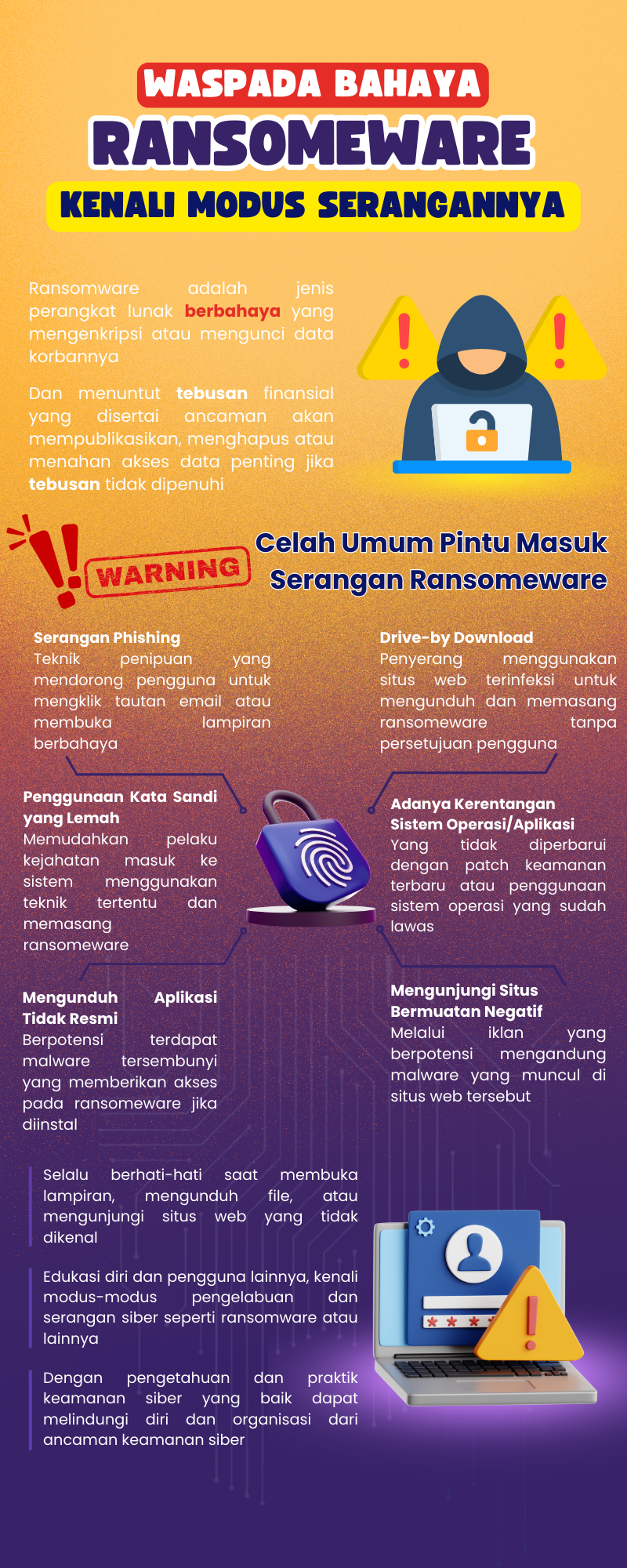

Imbauan Keamanan Ransomware LockBit 3.0

LockBit ransomware adalah perangkat lunak berbahaya yang dirancang untuk memblokir akses pengguna ke sistem komputer den...

Laporan Analisis Malware Trojan.LockBit/Blackmatter

Malware Trojan.LockBit/Blackmatter termasuk dalam kategori Trojan Ramsomware LockBit 3.0. Malware ini memiliki isi beber...

Laporan Analisis Malware Ransomware BlackCat (ALPHV)

Ransomware BlackCat atau dikenal juga sebagai ALPHV kembali menjadi perhatian para pakar keamanan siber global. Malware...

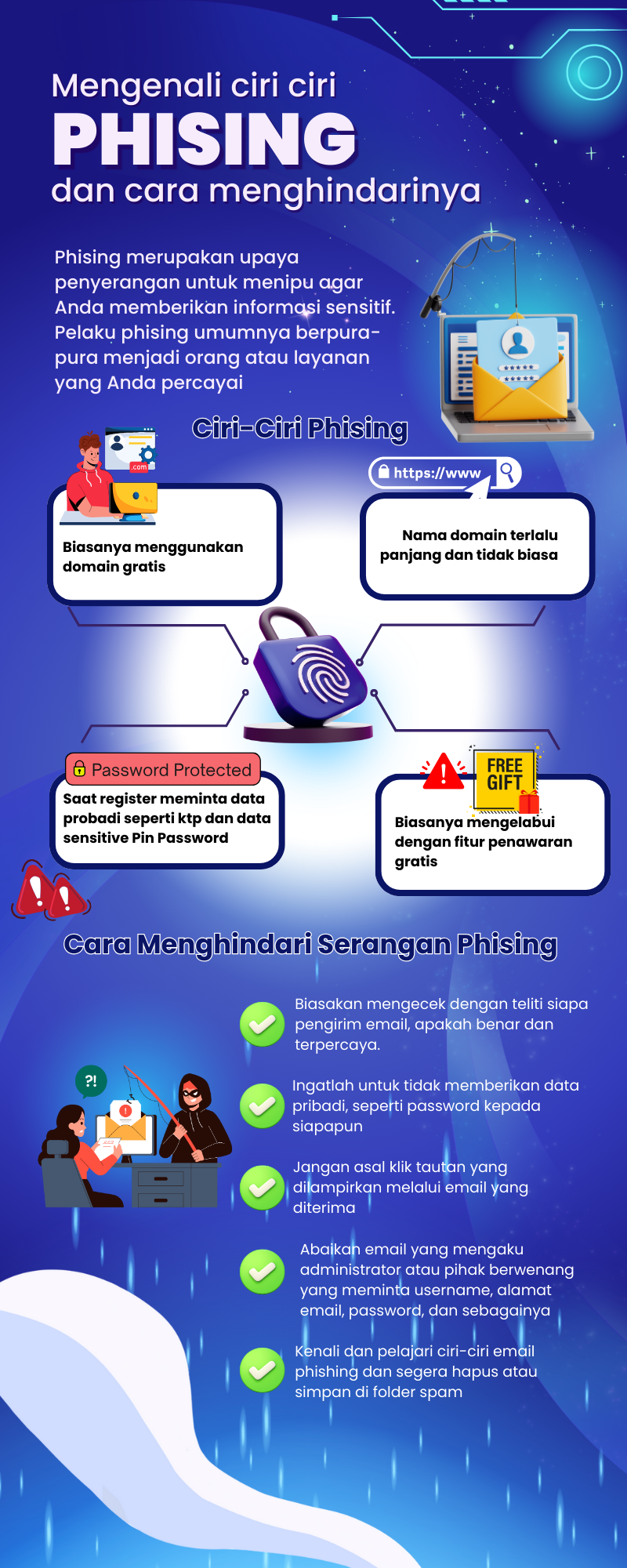

Peningkatan Serangan Phishing Menggunakan AI Generatif

Serangan phishing mengalami peningkatan signifikan dengan memanfaatkan teknologi AI generatif. Pelaku kini mampu membuat...

Kerentanan Zero-Day pada Browser Populer Dieksploitasi Aktif

Ditemukan kerentanan zero-day pada salah satu browser populer yang memungkinkan penyerang mengeksekusi kode berbahaya se...

Serangan DDoS Skala Besar Targetkan Infrastruktur Pemerintah

Serangan Distributed Denial-of-Service (DDoS) berskala besar dilaporkan menargetkan beberapa situs pemerintah, menyebabk...

Kebocoran Data Besar-Besaran Akibat Salah Konfigurasi Cloud

Sebuah perusahaan teknologi dilaporkan mengalami kebocoran data akibat kesalahan konfigurasi pada layanan cloud. Data ya...

Eksploitasi Celah Keamanan pada Aplikasi VPN Populer

Ditemukan kerentanan kritis pada beberapa aplikasi VPN populer yang memungkinkan penyerang mendapatkan akses tanpa auten...

Malware Infostealer Menyasar Pengguna Browser

Malware jenis infostealer semakin marak menyerang pengguna individu dengan mencuri data yang tersimpan di browser, seper...

Serangan Supply Chain Menargetkan Software Developer

Serangan supply chain kembali meningkat dengan menargetkan developer melalui library open source yang telah disusupi kod...

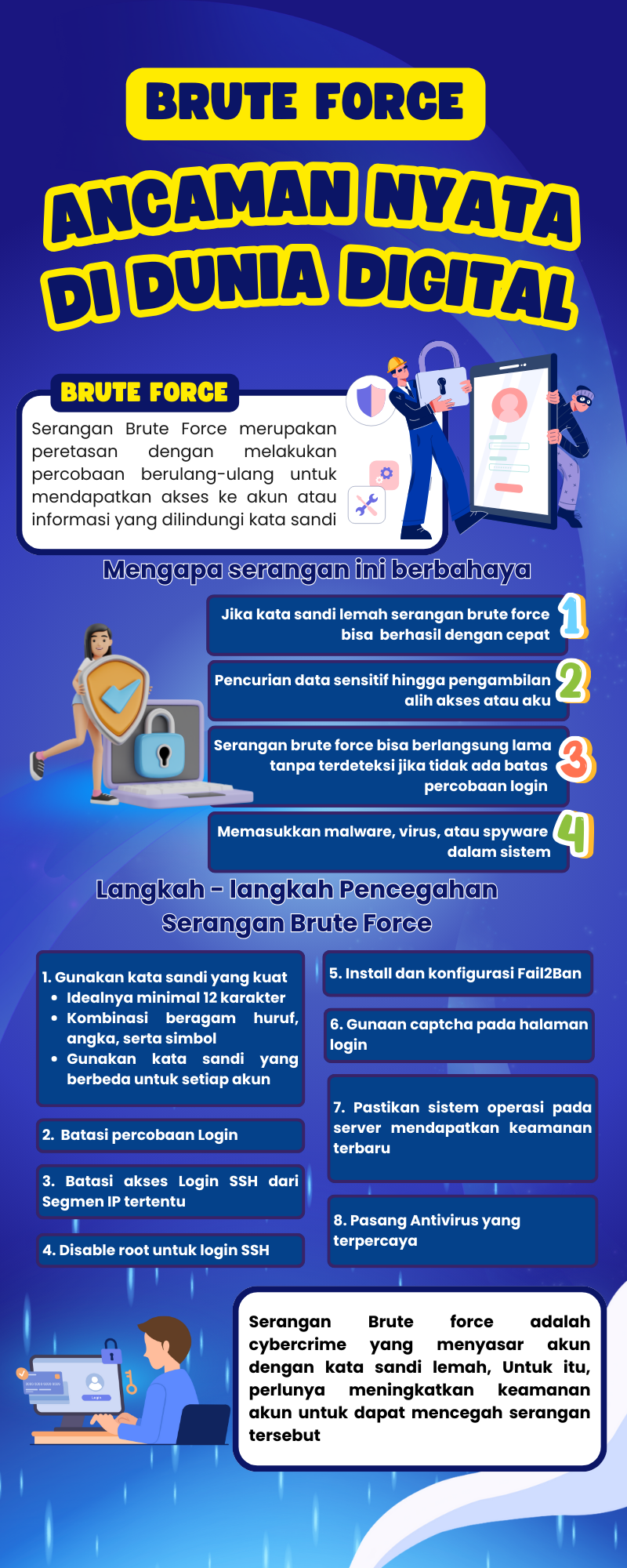

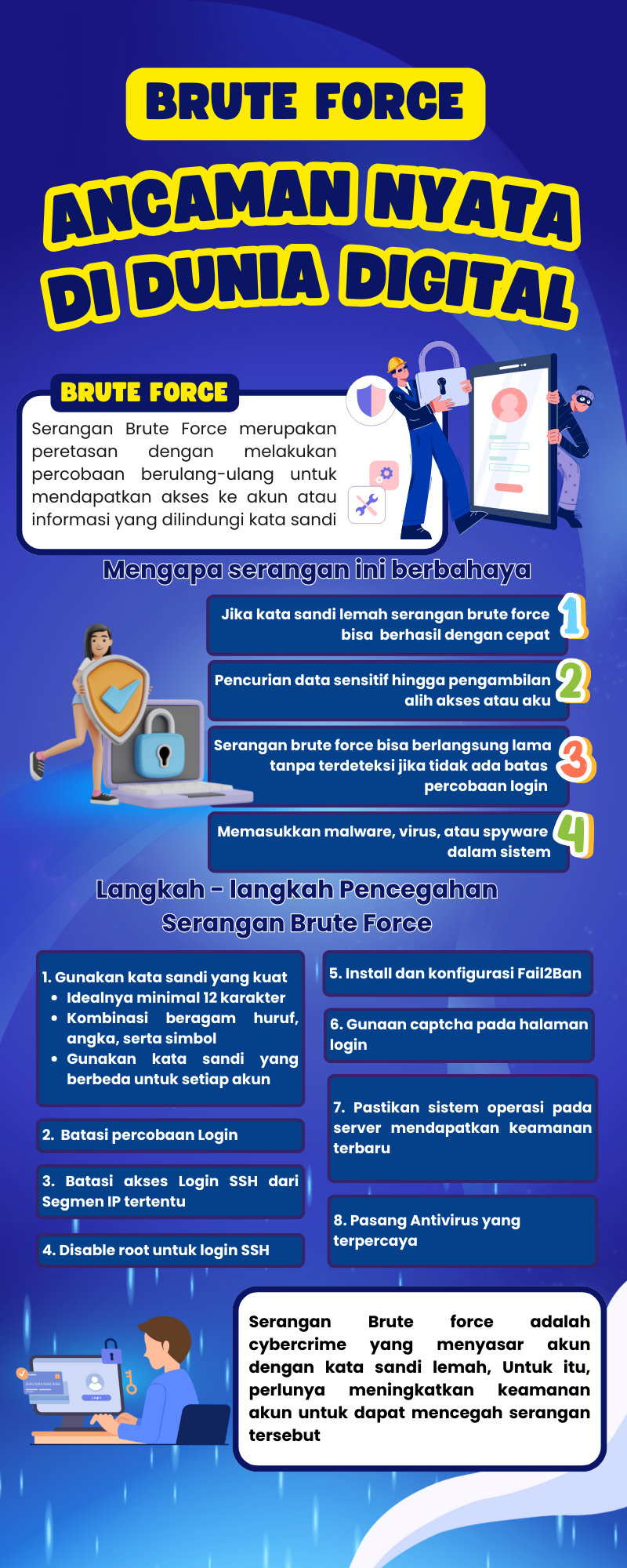

Peningkatan Serangan Brute Force pada Layanan Cloud

Serangan brute force terhadap layanan cloud mengalami peningkatan signifikan dalam beberapa bulan terakhir. Penyerang me...

Serangan Cryptojacking Menginfeksi Website Tanpa Disadari

Cryptojacking menjadi ancaman yang semakin sering ditemukan, di mana penyerang menyisipkan script berbahaya ke dalam web...

Serangan Man-in-the-Middle (MitM) pada Jaringan WiFi Publik

Serangan Man-in-the-Middle (MitM) kembali meningkat, terutama pada penggunaan jaringan WiFi publik seperti di kafe, band...

Eksploitasi Kerentanan pada Sistem IoT Rumah Tangga

Perangkat Internet of Things (IoT) seperti kamera CCTV, smart TV, dan smart home lainnya kini menjadi target empuk bagi...

Kampanye Malware Berbasis File PDF Berbahaya

Penyerang kini memanfaatkan file PDF sebagai media penyebaran malware. File tersebut terlihat seperti dokumen resmi, nam...

Serangan Credential Stuffing Meningkat Tajam

Credential stuffing menjadi salah satu metode serangan yang paling umum digunakan saat ini. Pelaku menggunakan kombinasi...

Ancaman Spyware pada Perangkat Mobile Android

Spyware pada perangkat Android terus berkembang dengan kemampuan yang semakin canggih. Aplikasi berbahaya dapat menyamar...

Serangan Backdoor Tersembunyi pada Aplikasi Bajakan

Penggunaan aplikasi bajakan kembali menjadi sorotan setelah ditemukan banyak kasus penyisipan backdoor oleh pelaku kejah...

Serangan DNS Spoofing Mengalihkan Pengguna ke Situs Palsu

DNS Spoofing menjadi teknik serangan yang semakin sering digunakan untuk mengarahkan pengguna ke situs palsu tanpa disad...

Kerentanan API Membuka Akses Data Tanpa Otorisasi

Banyak aplikasi modern bergantung pada API, namun kesalahan konfigurasi dapat menyebabkan kebocoran data. Ditemukan seju...

Serangan Social Engineering Menargetkan Karyawan Perusahaan

Social engineering tetap menjadi metode serangan yang efektif karena memanfaatkan faktor manusia. Pelaku menyamar sebaga...

Serangan Fileless Malware Sulit Dideteksi Antivirus

Fileless malware menjadi ancaman baru yang sulit dideteksi karena tidak meninggalkan file di sistem. Malware ini berjala...

Serangan Ransomware pada Sektor Kesehatan Meningkat

Sektor kesehatan menjadi salah satu target utama serangan ransomware dalam beberapa tahun terakhir. Rumah sakit dan fasi...

Serangan Botnet IoT Kembali Meningkat Secara Global

Botnet berbasis Internet of Things (IoT) kembali meningkat, dengan ribuan perangkat seperti router, kamera, dan smart de...

Kebocoran Data Akibat Insider Threat dalam Organisasi

Insider threat menjadi salah satu ancaman serius dalam keamanan siber, di mana individu dari dalam organisasi, baik seng...

Eksploitasi Kerentanan CMS untuk Menyisipkan Malware

Banyak website berbasis Content Management System (CMS) menjadi target serangan karena menggunakan plugin atau tema yang...

Serangan Zero Trust Bypass pada Sistem Keamanan Modern

Pendekatan Zero Trust yang dirancang untuk meningkatkan keamanan ternyata masih memiliki celah jika tidak diterapkan den...

Serangan Malware Berbasis USB Masih Mengancam

Meskipun teknologi semakin maju, serangan malware melalui perangkat USB masih menjadi ancaman serius. Pelaku menyebarkan...

.jpeg)

Eksploitasi Kerentanan Remote Desktop Protocol (RDP)

Remote Desktop Protocol (RDP) sering menjadi target serangan brute force karena banyak digunakan untuk akses jarak jauh....

Serangan Web Skimming Menyasar Situs E-Commerce

Serangan web skimming atau Magecart kembali meningkat dengan menargetkan situs e-commerce. Penyerang menyisipkan script...

.jpeg)

Ancaman Deepfake dalam Keamanan Siber

Teknologi deepfake semakin canggih dan mulai dimanfaatkan dalam serangan siber. Pelaku dapat membuat video atau audio pa...

Serangan terhadap Sistem Backup untuk Memaksimalkan Dampak Ransomware

Pelaku ransomware kini menargetkan sistem backup sebelum melakukan enkripsi data utama. Dengan menghapus atau merusak ba...

Serangan Password Spraying Targetkan Akun Korporat

Serangan password spraying semakin sering digunakan untuk menembus sistem keamanan perusahaan. Berbeda dengan brute forc...

Eksploitasi Celah Keamanan pada Plugin WordPress

Plugin pada platform WordPress sering menjadi target eksploitasi karena banyak pengguna yang tidak memperbaruinya secara...

.jpeg)

Serangan Business Email Compromise (BEC) Meningkat

Business Email Compromise (BEC) menjadi salah satu bentuk penipuan siber yang paling merugikan. Pelaku menyamar sebagai...

.png)

Kerentanan pada Sistem Single Sign-On (SSO)

Single Sign-On (SSO) memudahkan pengguna mengakses berbagai layanan dengan satu akun, namun juga meningkatkan risiko jik...

Serangan Exploit Kit Kembali Muncul di Website Berbahaya

Exploit kit kembali digunakan oleh pelaku kejahatan siber untuk menyebarkan malware melalui website berbahaya. Pengguna...

Serangan Session Hijacking pada Aplikasi Web

Session hijacking menjadi ancaman serius pada aplikasi web modern. Penyerang mencuri token sesi pengguna yang sedang akt...

Kerentanan Misconfiguration pada Server Cloud

Kesalahan konfigurasi pada layanan cloud masih menjadi salah satu penyebab utama kebocoran data. Banyak organisasi yang...

Serangan Typosquatting Menjebak Pengguna Internet

Typosquatting adalah teknik di mana pelaku membuat domain yang mirip dengan situs populer untuk menjebak pengguna yang s...

.jpeg)

Serangan Insider Data Theft Mengancam Perusahaan

Selain serangan dari luar, ancaman dari dalam organisasi juga menjadi perhatian serius. Insider data theft terjadi ketik...

Serangan Drive-by Download Tanpa Interaksi Pengguna

Drive-by download adalah teknik serangan di mana malware diunduh secara otomatis ketika pengguna mengunjungi website yan...

.png)

Serangan Credential Harvesting melalui Halaman Login Palsu

Credential harvesting merupakan teknik pencurian data login dengan membuat halaman login palsu yang sangat mirip dengan...

Serangan API Abuse Mengganggu Layanan Digital

API abuse terjadi ketika penyerang memanfaatkan endpoint API secara berlebihan atau tidak sesuai untuk mengganggu layana...

Serangan Malvertising melalui Iklan Online

Malvertising adalah teknik penyebaran malware melalui iklan online yang tampak normal. Pengguna dapat terinfeksi hanya d...

Serangan Privilege Escalation pada Sistem Operasi

Privilege escalation memungkinkan penyerang meningkatkan hak akses dari pengguna biasa menjadi administrator. Dengan aks...

Serangan Data Exfiltration Tanpa Terdeteksi

Data exfiltration adalah proses pencurian data dari sistem korban secara diam-diam. Penyerang biasanya mengirimkan data...

Serangan Brute Force pada Akun Email Pribadi

Serangan brute force pada akun email pribadi kembali meningkat, terutama terhadap pengguna yang menggunakan password sed...

Serangan Watering Hole Menargetkan Website Populer

Serangan watering hole dilakukan dengan menginfeksi website yang sering dikunjungi oleh target tertentu. Ketika korban m...

Serangan Token Theft pada Sistem Autentikasi

Token theft menjadi ancaman serius dalam sistem autentikasi modern. Penyerang mencuri token akses yang digunakan untuk m...

Serangan Shadow IT Mengancam Keamanan Organisasi

Shadow IT terjadi ketika karyawan menggunakan aplikasi atau layanan tanpa persetujuan tim IT. Hal ini dapat membuka cela...

Serangan Hybrid Menggabungkan Phishing dan Malware

Pelaku kejahatan siber kini menggabungkan berbagai teknik serangan, seperti phishing dan malware, untuk meningkatkan efe...

Serangan Exploitation terhadap Kerentanan Zero Trust Network

Meskipun konsep Zero Trust semakin populer, implementasi yang kurang tepat justru dapat membuka celah baru. Penyerang me...

Serangan Malware Steganografi Sembunyikan Data dalam Gambar

Teknik steganografi kini digunakan oleh pelaku untuk menyembunyikan malware di dalam file gambar. Secara kasat mata file...

.jpg)

Serangan Clickjacking Menipu Interaksi Pengguna

Clickjacking adalah teknik di mana pengguna ditipu untuk mengklik elemen tersembunyi yang sebenarnya melakukan aksi berb...

Serangan terhadap Infrastruktur Kubernetes

Kubernetes sebagai platform orkestrasi container menjadi target serangan karena kompleksitas konfigurasinya. Kesalahan p...

Serangan QR Code Phishing (Quishing) Meningkat

Quishing adalah metode phishing yang menggunakan QR code untuk mengelabui pengguna. Korban diarahkan ke situs palsu saat...

Serangan Lateral Movement dalam Jaringan Internal

Lateral movement adalah teknik yang digunakan penyerang untuk menyebar ke berbagai sistem dalam jaringan setelah berhasi...

Serangan terhadap Sistem Payment Gateway

Sistem payment gateway menjadi target utama serangan karena memproses data finansial pengguna. Penyerang berusaha mengek...

Serangan terhadap Smart City Infrastructure

Infrastruktur smart city seperti lampu lalu lintas, sistem transportasi, dan layanan publik digital mulai menjadi target...

Serangan File Upload Vulnerability pada Website

Kerentanan pada fitur upload file sering dimanfaatkan untuk mengunggah file berbahaya ke server. Jika tidak divalidasi d...

Serangan Time-based Attack untuk Menghindari Deteksi

Time-based attack adalah teknik di mana penyerang menjalankan aksinya secara perlahan dalam jangka waktu lama untuk meng...

Serangan Browser-in-the-Browser (BitB) Meniru Login Asli

Teknik Browser-in-the-Browser (BitB) semakin banyak digunakan dalam serangan phishing modern. Penyerang membuat tampilan...

Serangan terhadap Sistem AI dan Machine Learning

Sistem berbasis AI dan machine learning kini juga menjadi target serangan. Penyerang dapat melakukan data poisoning atau...

Serangan Cloud Account Takeover (CATO)

Cloud Account Takeover terjadi ketika penyerang berhasil mendapatkan akses ke akun cloud pengguna. Hal ini dapat dilakuk...

Serangan Rogue Access Point di Lingkungan Perkantoran

Rogue access point adalah jaringan WiFi palsu yang dibuat oleh penyerang di lingkungan kerja. Karyawan yang terhubung ke...

Serangan Exploit terhadap Software Outdated

Software yang tidak diperbarui menjadi target utama serangan karena memiliki celah keamanan yang sudah diketahui publik....

Serangan Cross-Site Scripting (XSS) pada Aplikasi Web

Cross-Site Scripting (XSS) masih menjadi salah satu kerentanan paling umum pada aplikasi web. Penyerang menyisipkan scri...

Serangan Formjacking pada Halaman Checkout

Formjacking adalah teknik pencurian data yang terjadi saat pengguna mengisi formulir di website, terutama pada halaman c...

Serangan Password Reuse Exploit pada Banyak Platform

Banyak pengguna masih menggunakan password yang sama di berbagai platform, sehingga meningkatkan risiko jika salah satu...

Serangan terhadap Sistem CI/CD Pipeline

CI/CD pipeline yang digunakan dalam pengembangan software menjadi target serangan karena memiliki akses ke kode dan sist...

Serangan terhadap Database Tanpa Enkripsi

Database yang tidak menggunakan enkripsi menjadi target empuk bagi penyerang. Data yang tersimpan dalam bentuk plaintext...

Serangan Directory Traversal pada Aplikasi Web

Directory Traversal adalah teknik serangan yang memungkinkan penyerang mengakses file atau direktori di luar batas yang...

Serangan HTTP Request Smuggling pada Server Web

HTTP Request Smuggling adalah teknik yang memanfaatkan perbedaan interpretasi antara server front-end dan back-end terha...

Serangan terhadap Sistem Log untuk Menghapus Jejak

Penyerang sering menargetkan sistem logging untuk menghapus atau memodifikasi jejak aktivitas mereka. Hal ini menyulitka...

Serangan terhadap Sistem Email Gateway

Email gateway yang tidak dikonfigurasi dengan baik dapat dilewati oleh penyerang untuk mengirimkan email berbahaya ke da...

Serangan terhadap Sistem Backup Cloud yang Tidak Diamankan

Backup cloud yang tidak diamankan dengan baik dapat menjadi target serangan. Penyerang dapat mengakses, mencuri, atau me...

Serangan XML External Entity (XXE) pada Aplikasi

Kerentanan XML External Entity (XXE) memungkinkan penyerang mengeksploitasi parser XML untuk mengakses file internal ser...

Serangan Server-Side Request Forgery (SSRF)

SSRF adalah teknik serangan di mana penyerang memaksa server untuk melakukan permintaan ke resource internal atau ekster...

Serangan terhadap Sistem Cache Poisoning

Cache poisoning terjadi ketika penyerang memasukkan data berbahaya ke dalam cache server, sehingga pengguna lain menerim...

Serangan terhadap Sistem Multi-Factor Authentication (MFA)

Meskipun MFA meningkatkan keamanan, penyerang kini mengembangkan teknik untuk melewatinya, seperti MFA fatigue atau soci...

Serangan terhadap Sistem Edge Computing

Edge computing yang memproses data di dekat sumbernya menjadi target baru bagi penyerang. Perangkat edge sering memiliki...

Serangan Replay Attack pada Sistem Autentikasi

Replay attack terjadi ketika penyerang menangkap data komunikasi yang sah, kemudian mengirimkannya kembali untuk mendapa...

Serangan terhadap Sistem Blockchain dan Smart Contract

Smart contract yang tidak aman dapat dieksploitasi oleh penyerang untuk mencuri aset digital. Kesalahan logika dalam kod...

Serangan terhadap Sistem Identity and Access Management (IAM)

IAM yang tidak dikelola dengan baik dapat menyebabkan akses tidak sah ke sistem penting. Penyerang dapat memanfaatkan kr...

Serangan terhadap Sistem Container Escape

Container escape adalah teknik di mana penyerang berhasil keluar dari lingkungan container dan mendapatkan akses ke sist...

Serangan terhadap Sistem DNS Amplification DDoS

DNS amplification adalah jenis serangan DDoS di mana penyerang memanfaatkan server DNS terbuka untuk menghasilkan trafik...

Serangan terhadap Sistem Load Balancer

Load balancer yang berfungsi mendistribusikan trafik dapat menjadi target serangan jika tidak dikonfigurasi dengan aman....

Serangan terhadap Sistem Virtual Machine Escape

Virtual Machine (VM) escape memungkinkan penyerang keluar dari lingkungan virtual dan mengakses host fisik. Hal ini dapa...

Serangan terhadap Sistem Log4j (Log4Shell)

Kerentanan Log4j atau dikenal sebagai Log4Shell menjadi salah satu celah paling berbahaya karena memungkinkan eksekusi k...

Serangan terhadap Sistem Endpoint Tanpa Proteksi EDR

Endpoint seperti komputer dan laptop menjadi target utama jika tidak dilengkapi dengan Endpoint Detection and Response (...

Serangan terhadap Sistem Passwordless Authentication

Passwordless authentication mulai banyak digunakan, namun implementasi yang tidak tepat dapat membuka celah keamanan....

Serangan terhadap Sistem Biometrics Authentication

Sistem autentikasi biometrik seperti sidik jari dan pengenalan wajah semakin banyak digunakan, namun juga memiliki risik...

Serangan terhadap Sistem API Rate Limiting yang Lemah

API tanpa rate limiting yang baik dapat disalahgunakan untuk mengirimkan permintaan dalam jumlah besar, menyebabkan over...

Serangan terhadap Sistem WebSocket

WebSocket yang digunakan untuk komunikasi real-time dapat menjadi celah keamanan jika tidak diamankan dengan baik. Pe...

Serangan terhadap Sistem CDN (Content Delivery Network)

CDN yang bertujuan mempercepat distribusi konten dapat dimanfaatkan oleh penyerang untuk menyebarkan konten berbahaya ji...

Serangan terhadap Sistem Firmware Perangkat

Firmware merupakan bagian penting dari perangkat keras yang jarang diperbarui. Penyerang dapat menyisipkan malware pada...

Serangan terhadap Sistem Email Spoofing

Email spoofing memungkinkan penyerang memalsukan alamat pengirim agar terlihat seperti berasal dari sumber terpercaya....

Serangan terhadap Sistem Data Warehouse

Data warehouse menyimpan data dalam jumlah besar sehingga menjadi target menarik bagi penyerang. Kerentanan pada sist...

Serangan terhadap Sistem Edge AI

Edge AI yang memproses data di perangkat lokal memiliki risiko keamanan jika tidak dilindungi dengan baik. Penyerang...

Serangan terhadap Sistem Digital Signature

Digital signature digunakan untuk memastikan keaslian dokumen, namun jika sistemnya lemah, dapat dipalsukan oleh penyera...

Serangan terhadap Sistem Quantum Computing (Eksperimental)

Perkembangan quantum computing membawa potensi ancaman terhadap algoritma kriptografi saat ini. Jika teknologi ini be...

Serangan terhadap Sistem Digital Identity

Identitas digital seperti akun online, identitas e-KYC, dan profil pengguna menjadi target utama dalam kejahatan siber m...

Serangan terhadap Sistem Remote Working Infrastructure

Dengan meningkatnya tren kerja jarak jauh, infrastruktur remote working seperti VPN dan remote desktop menjadi target ut...

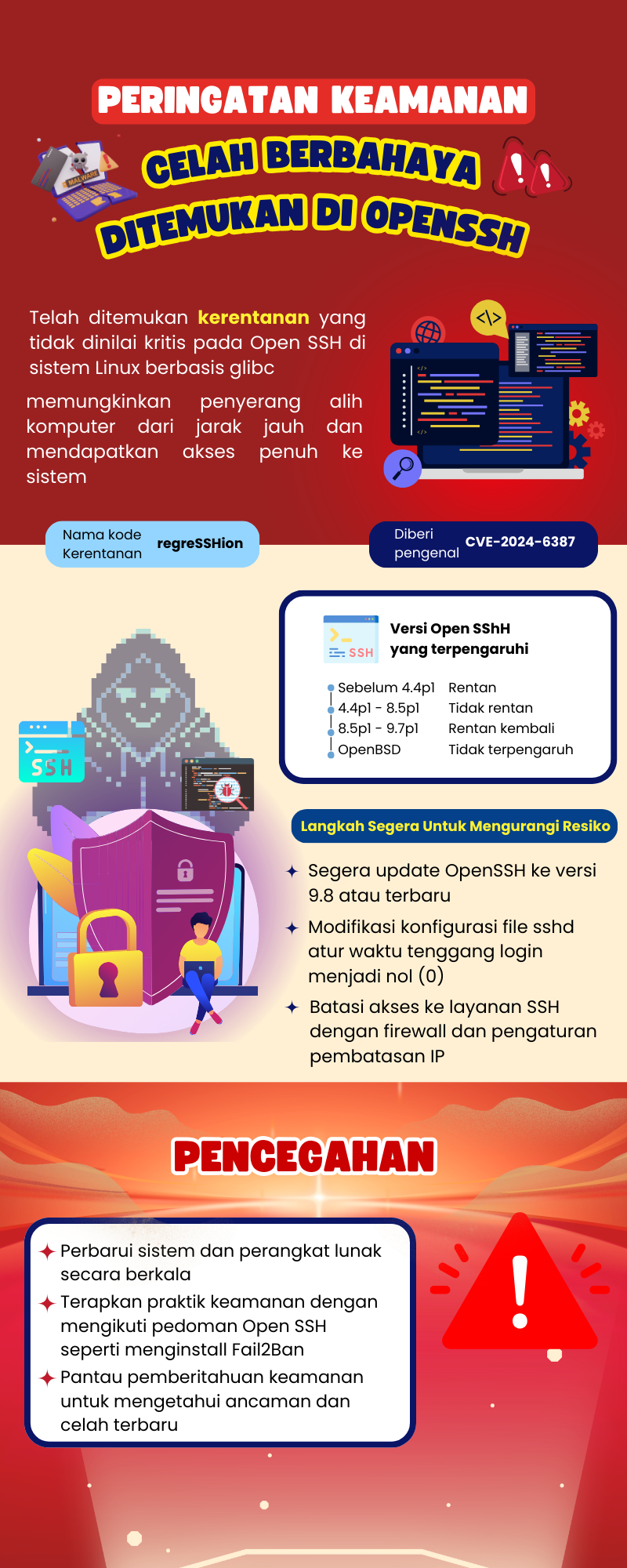

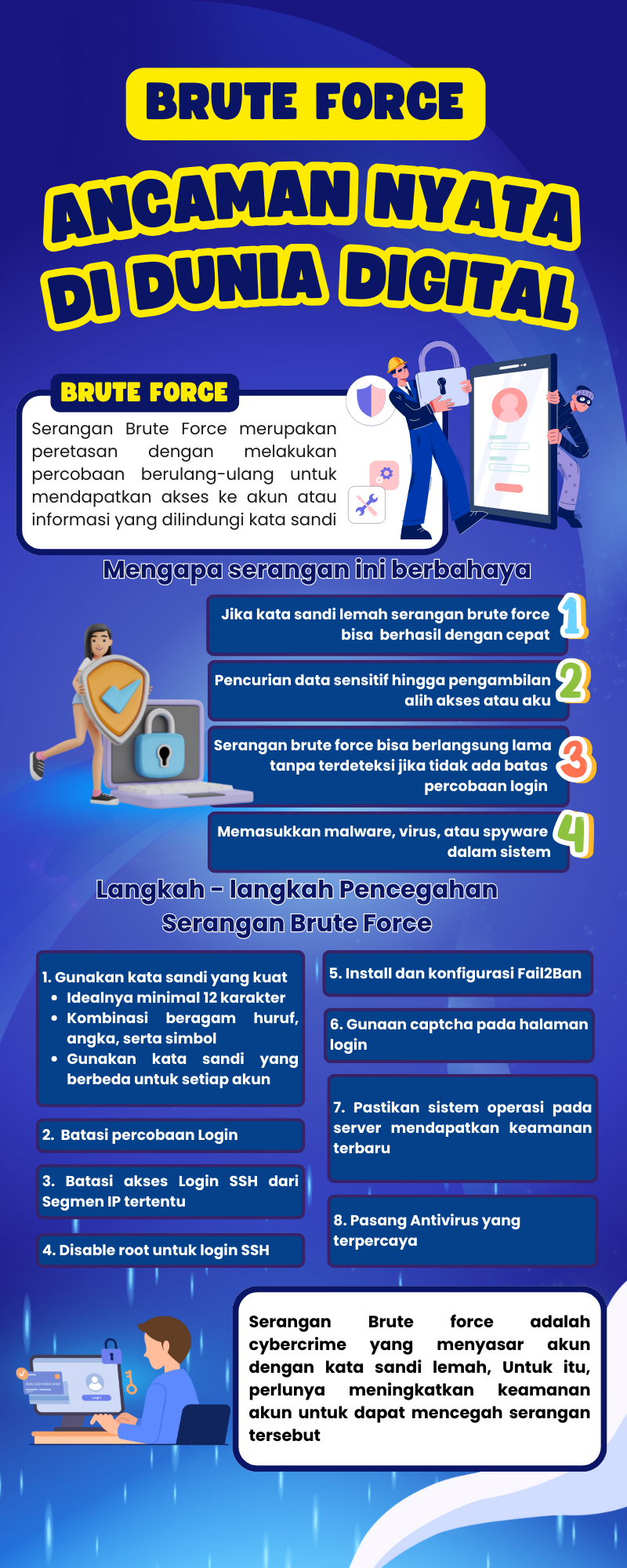

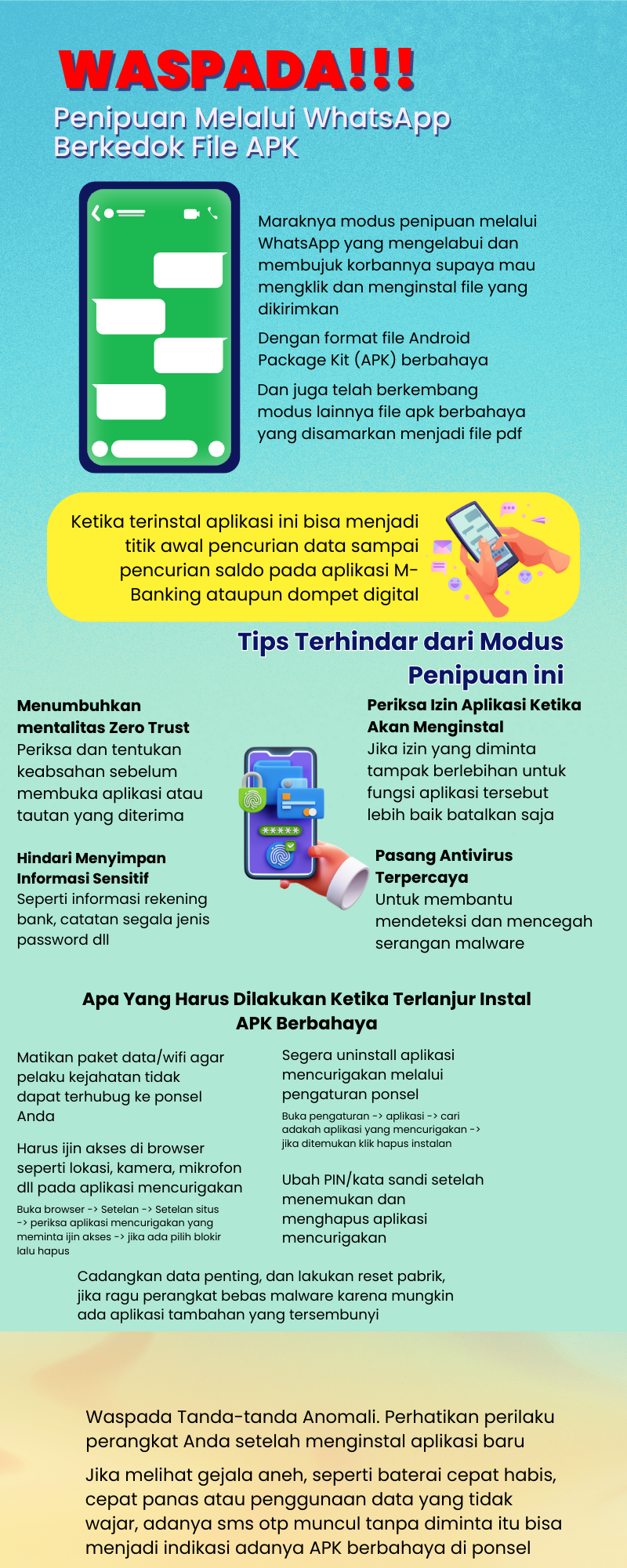

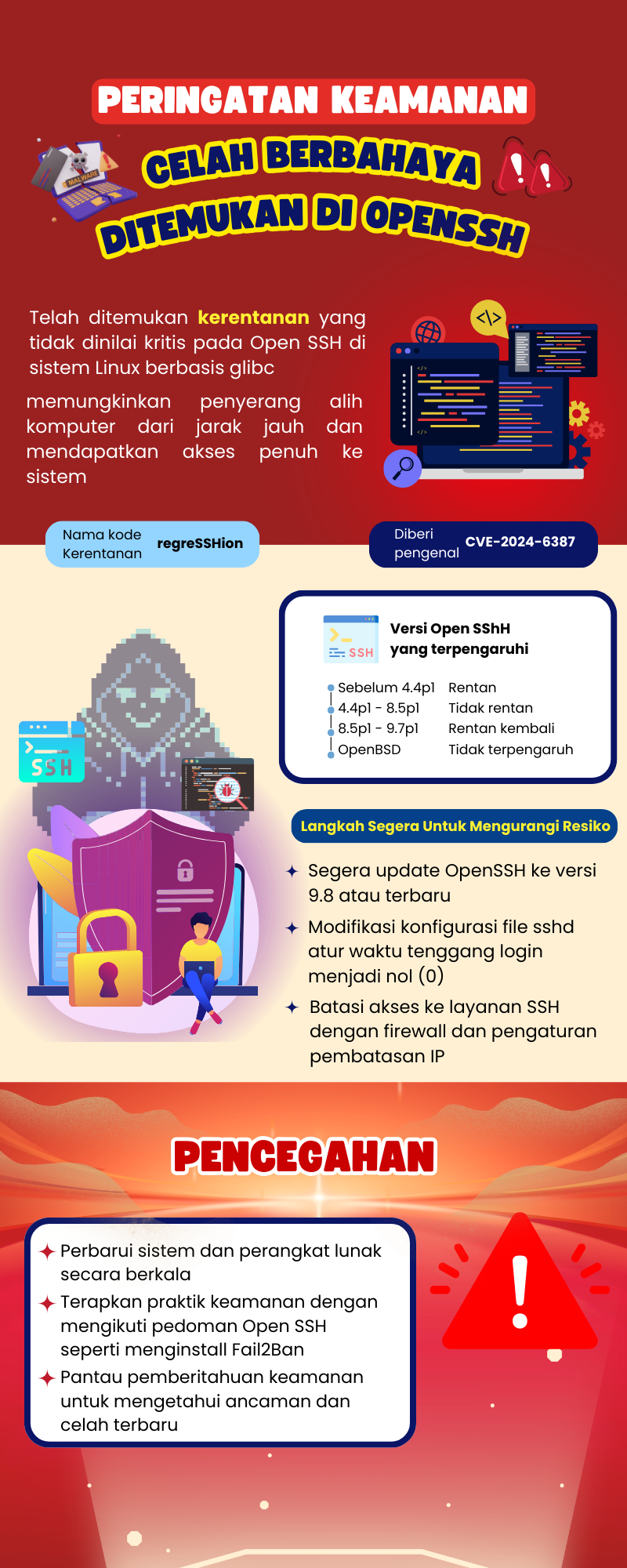

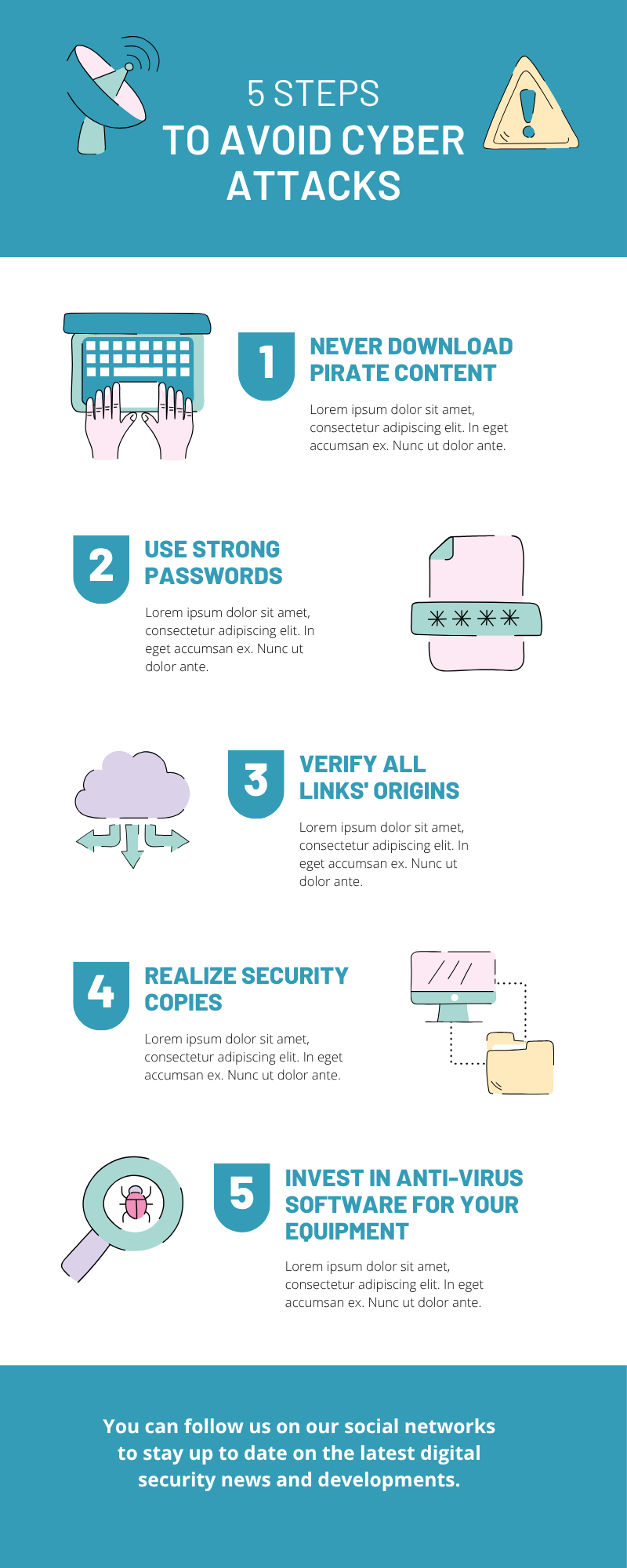

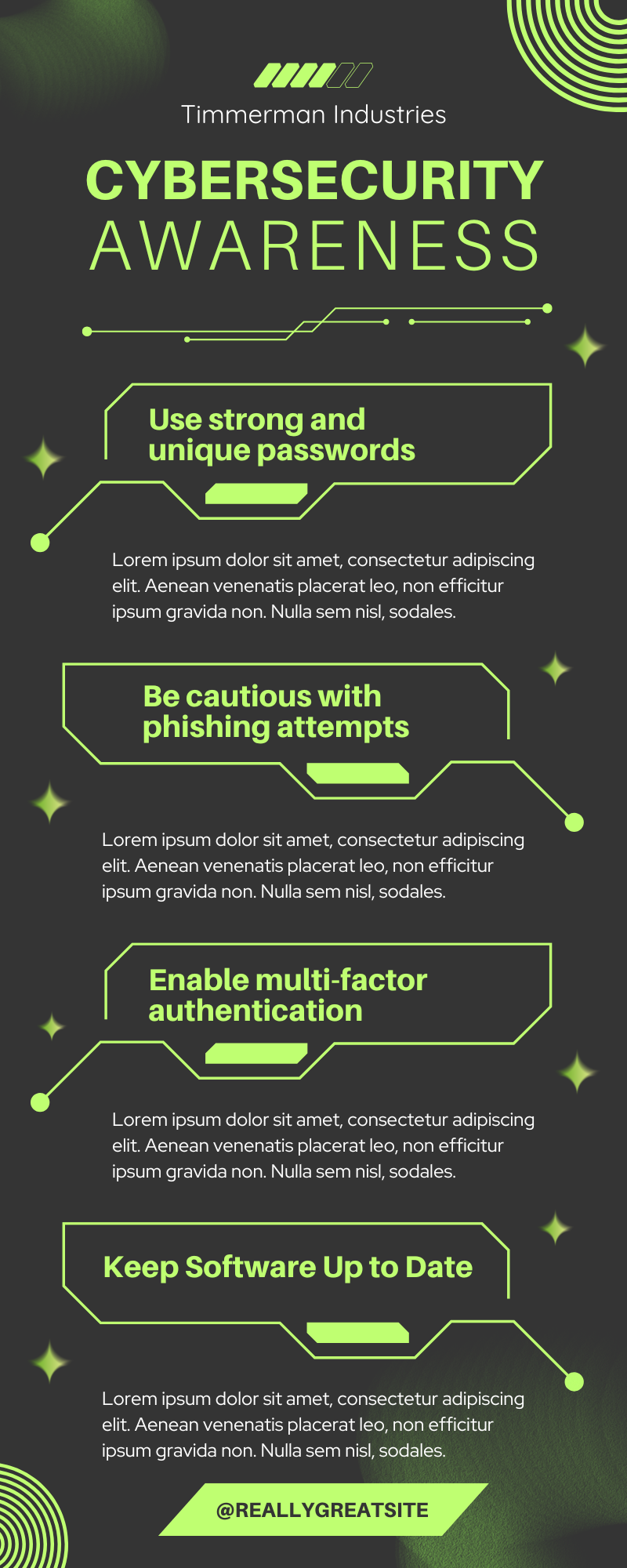

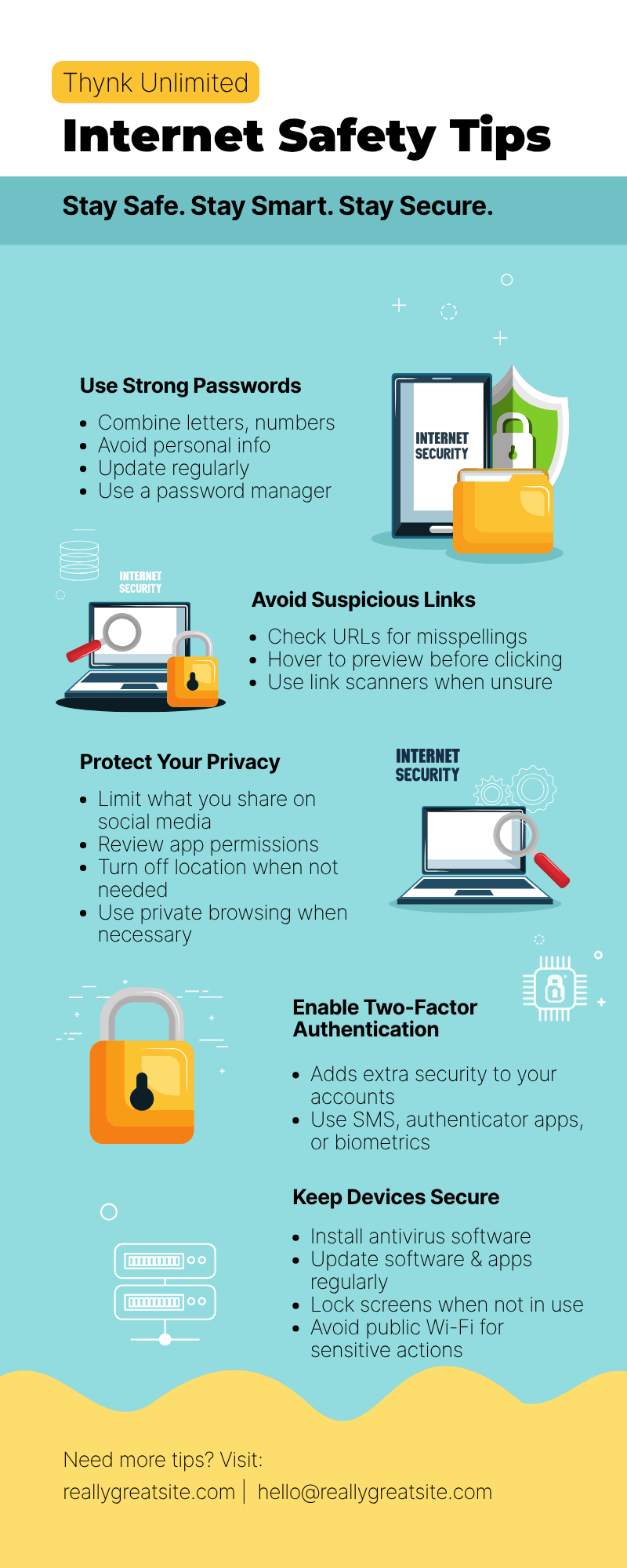

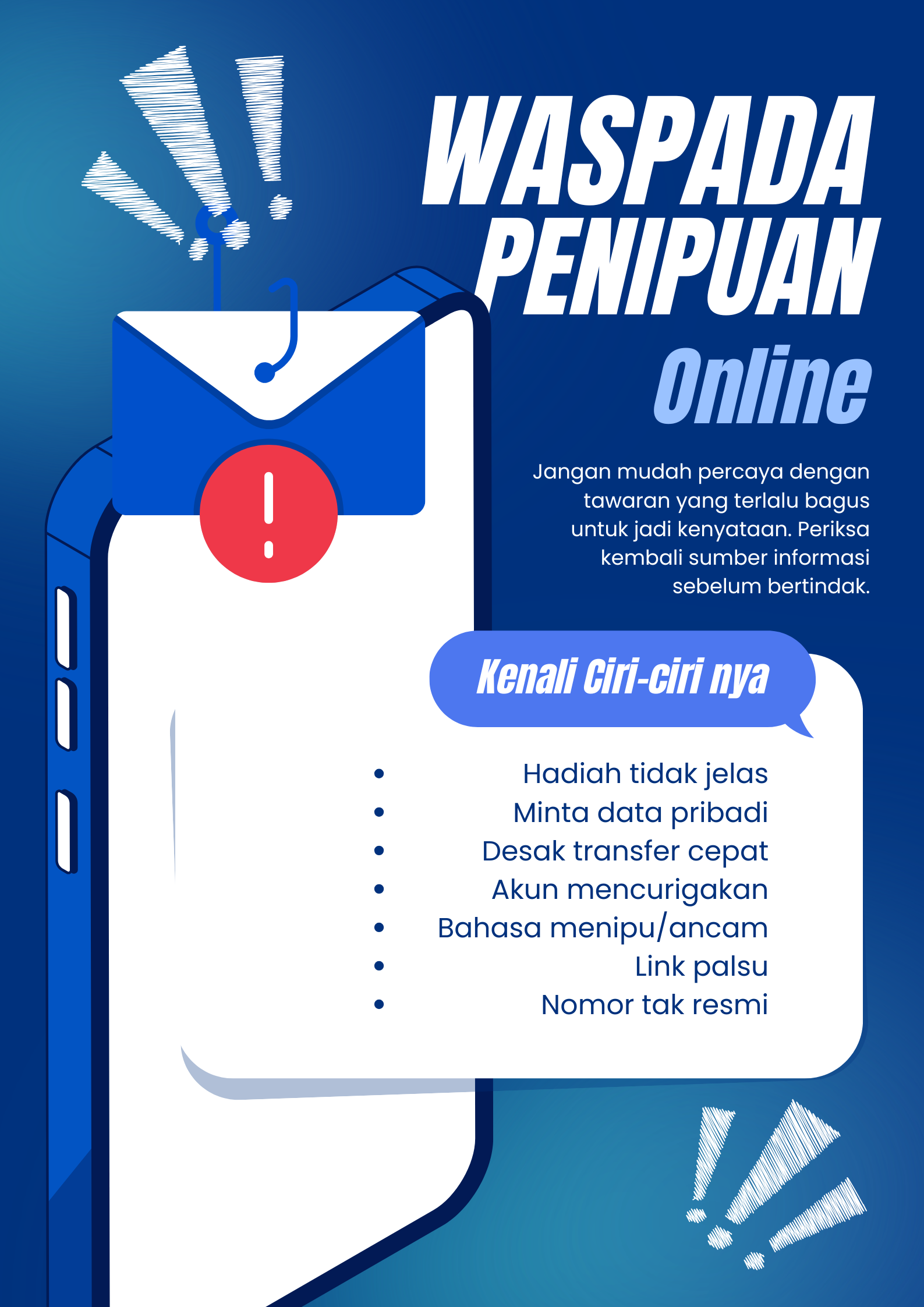

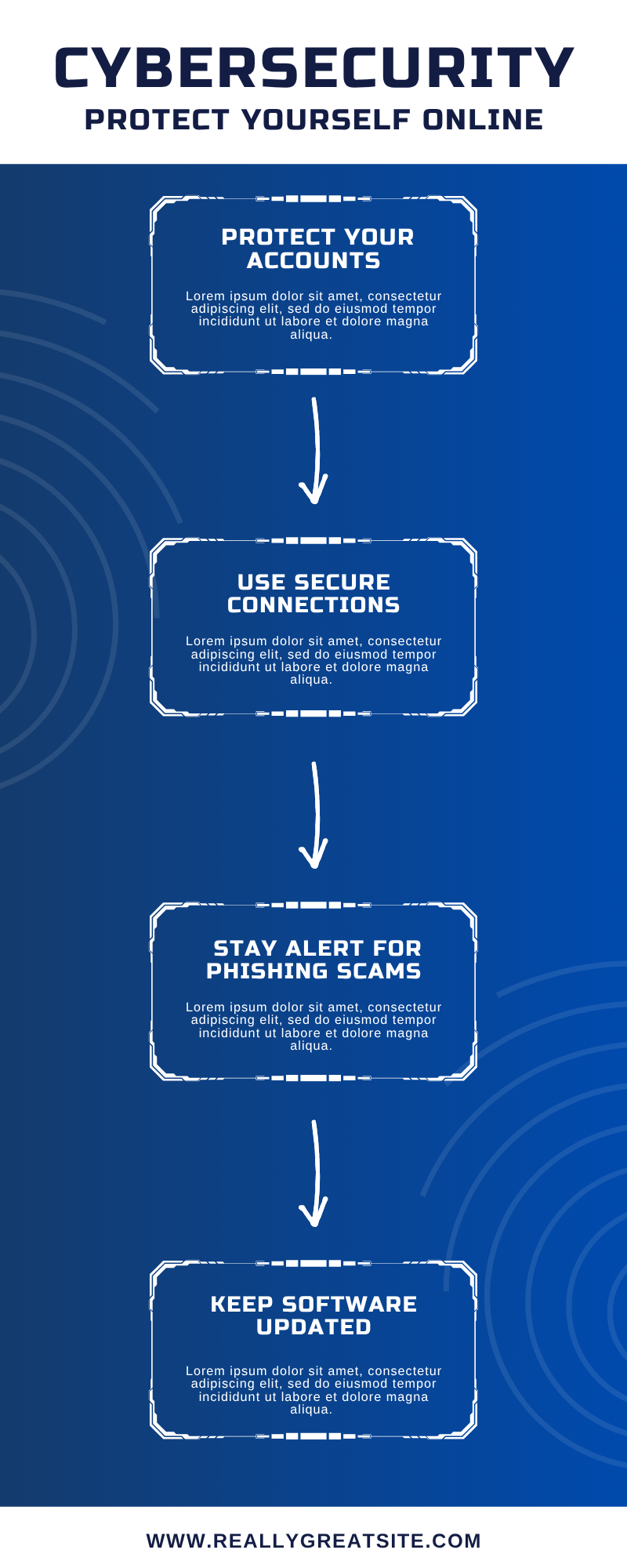

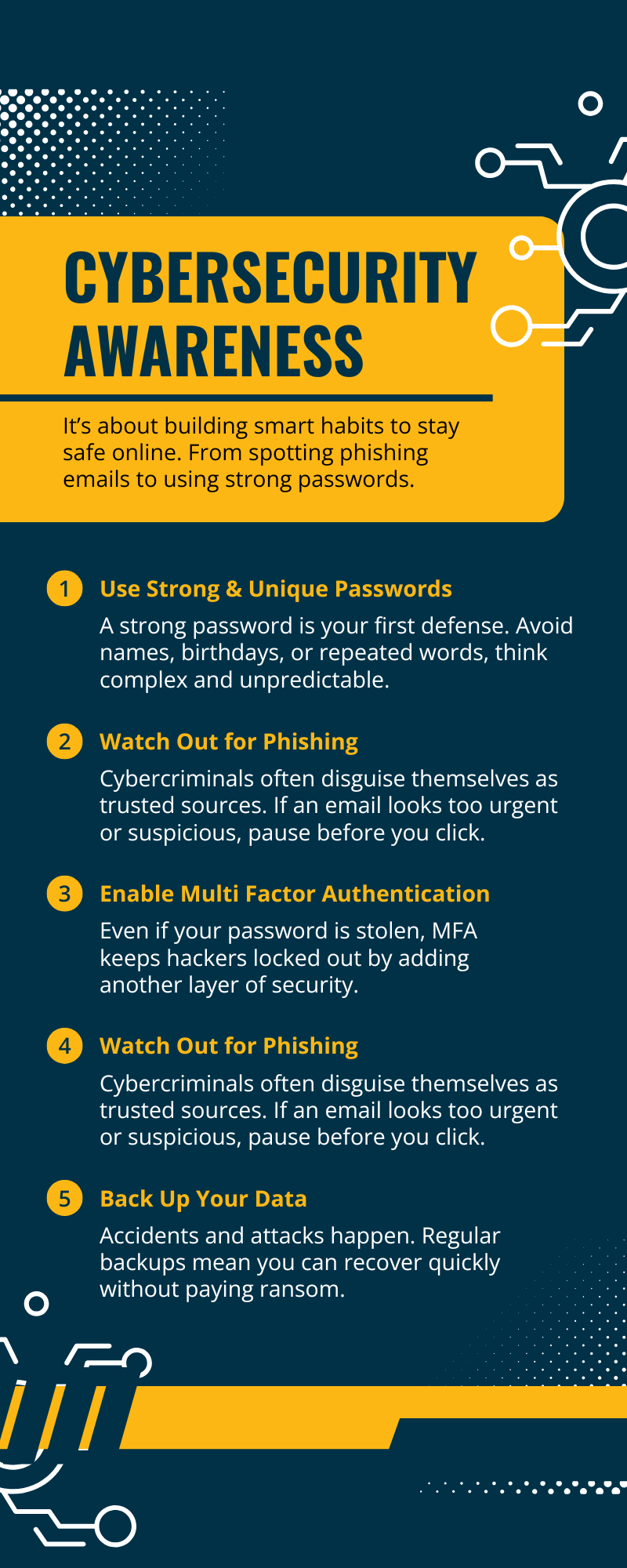

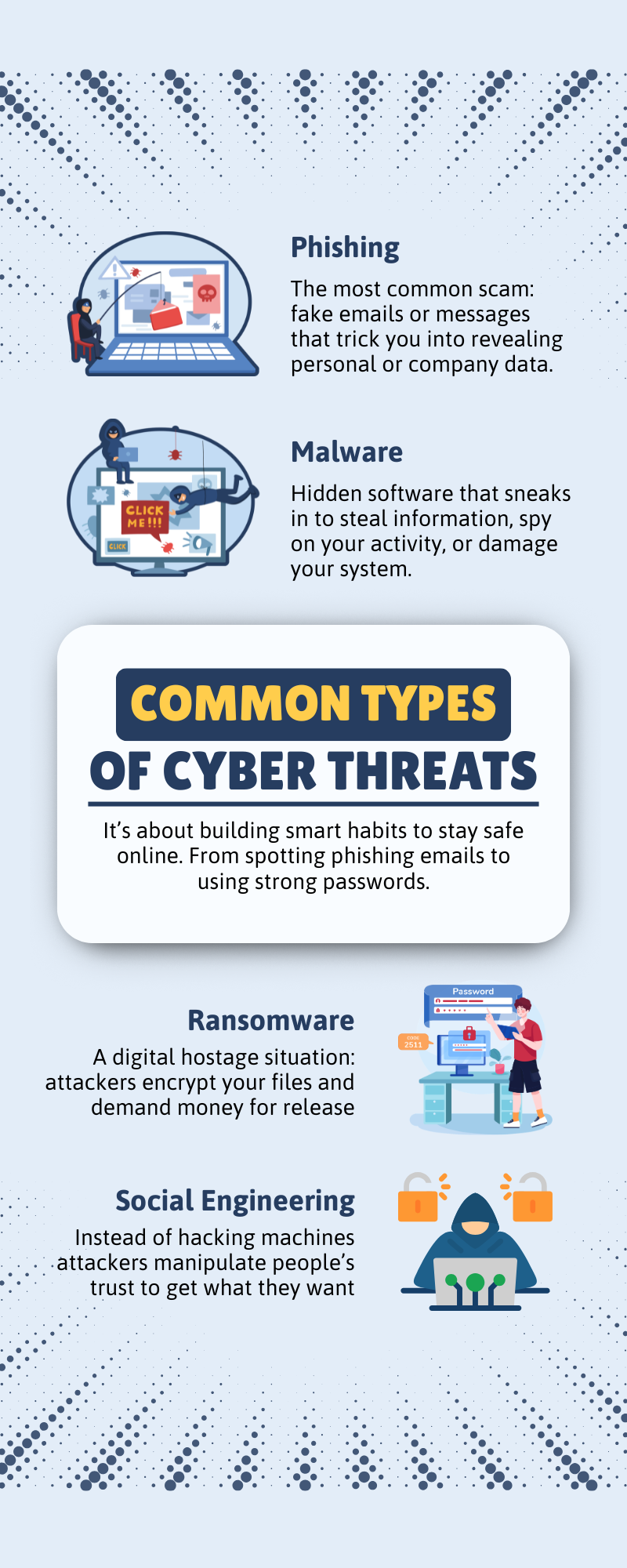

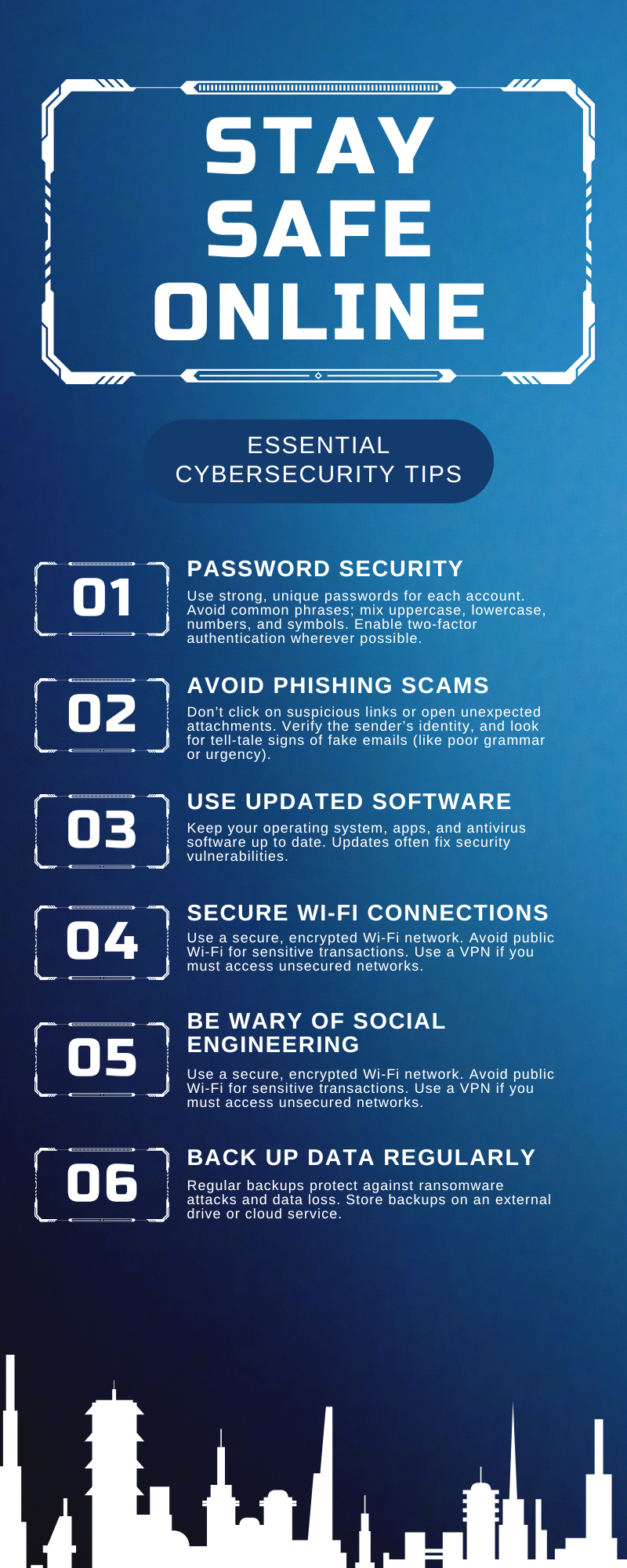

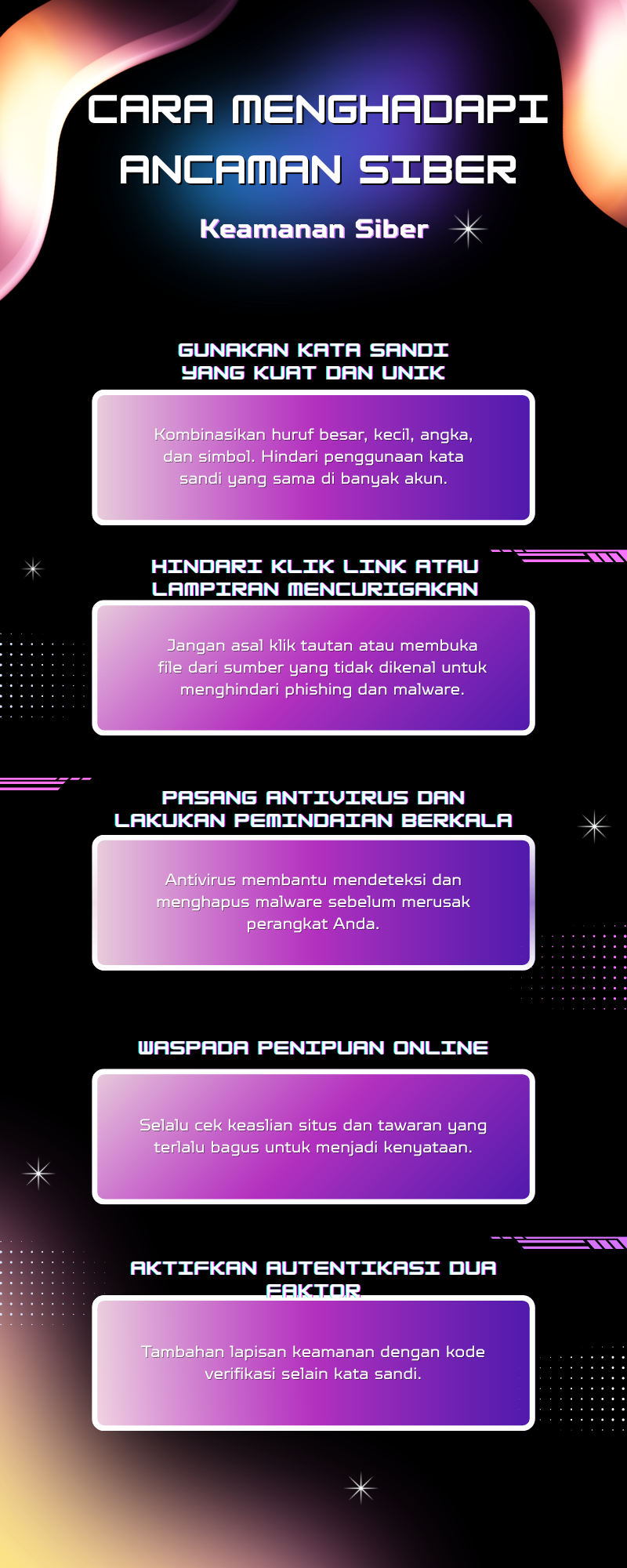

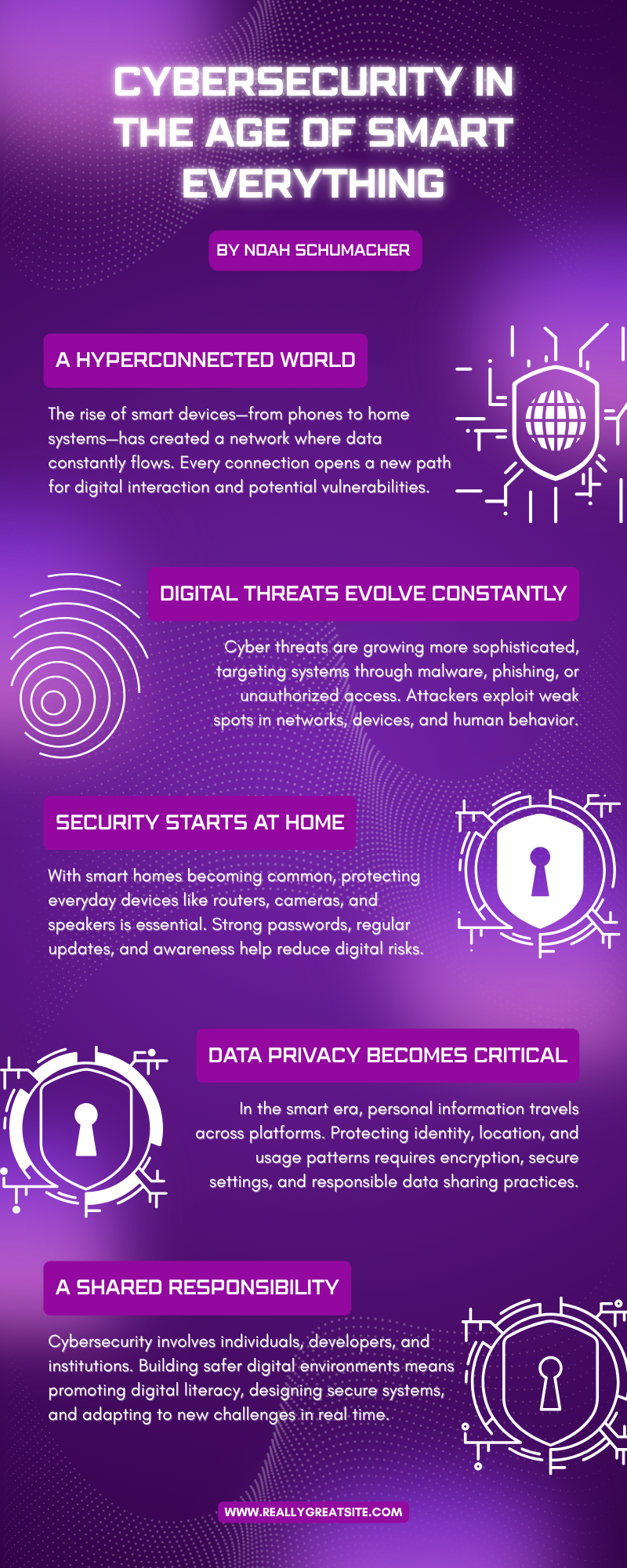

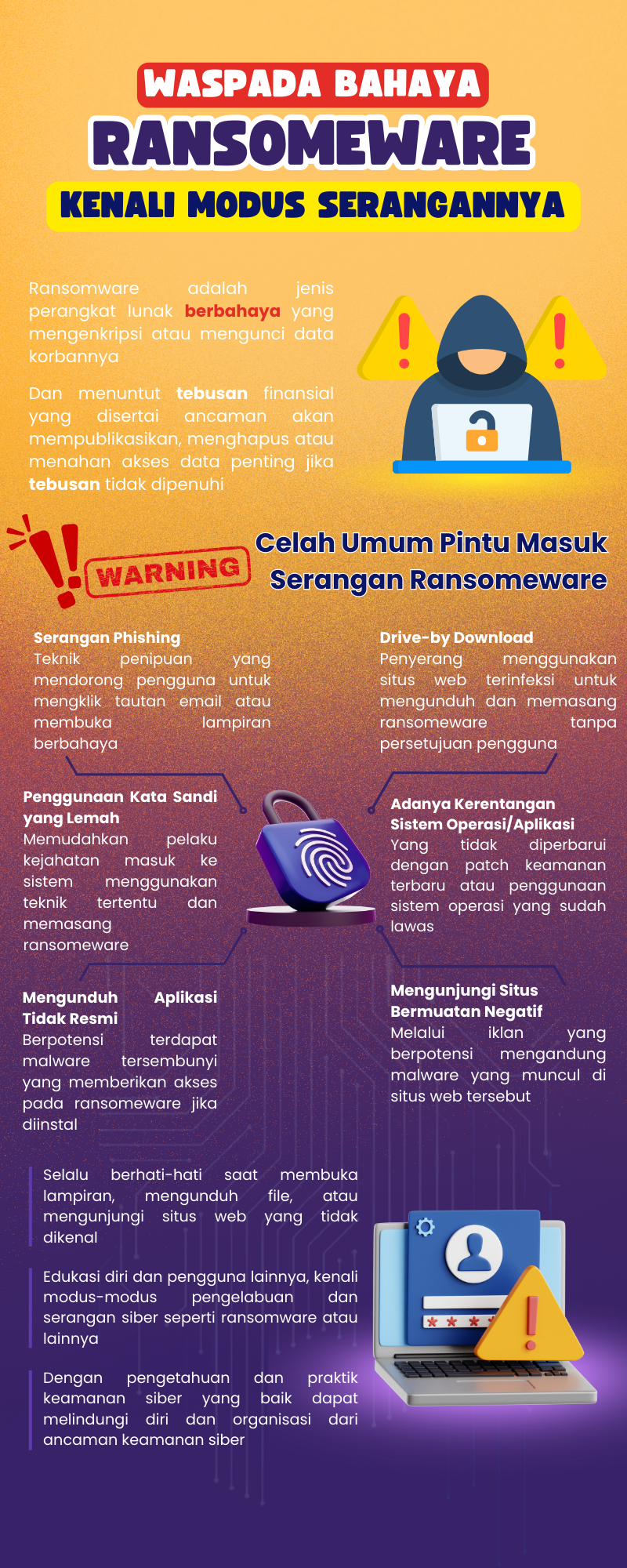

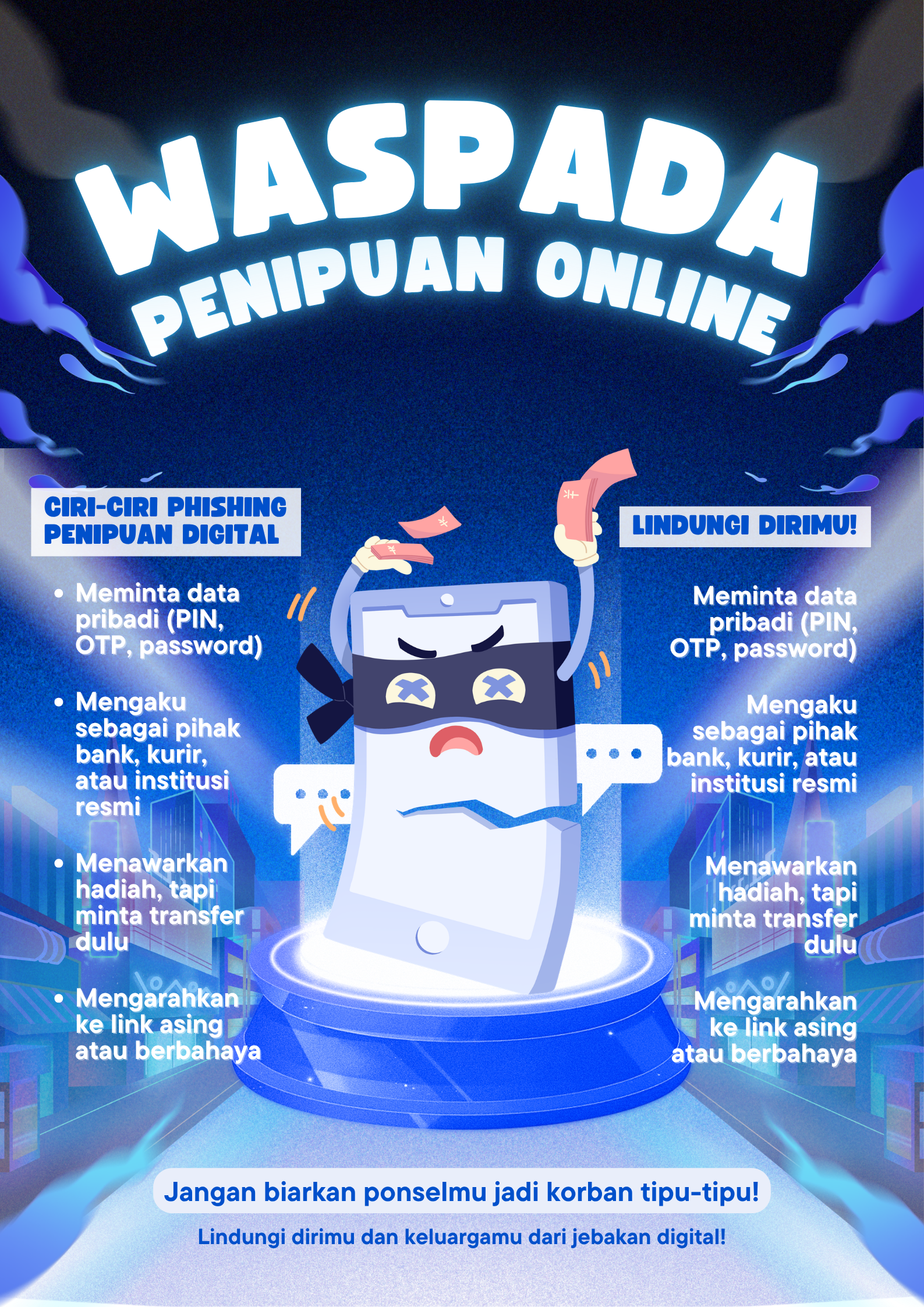

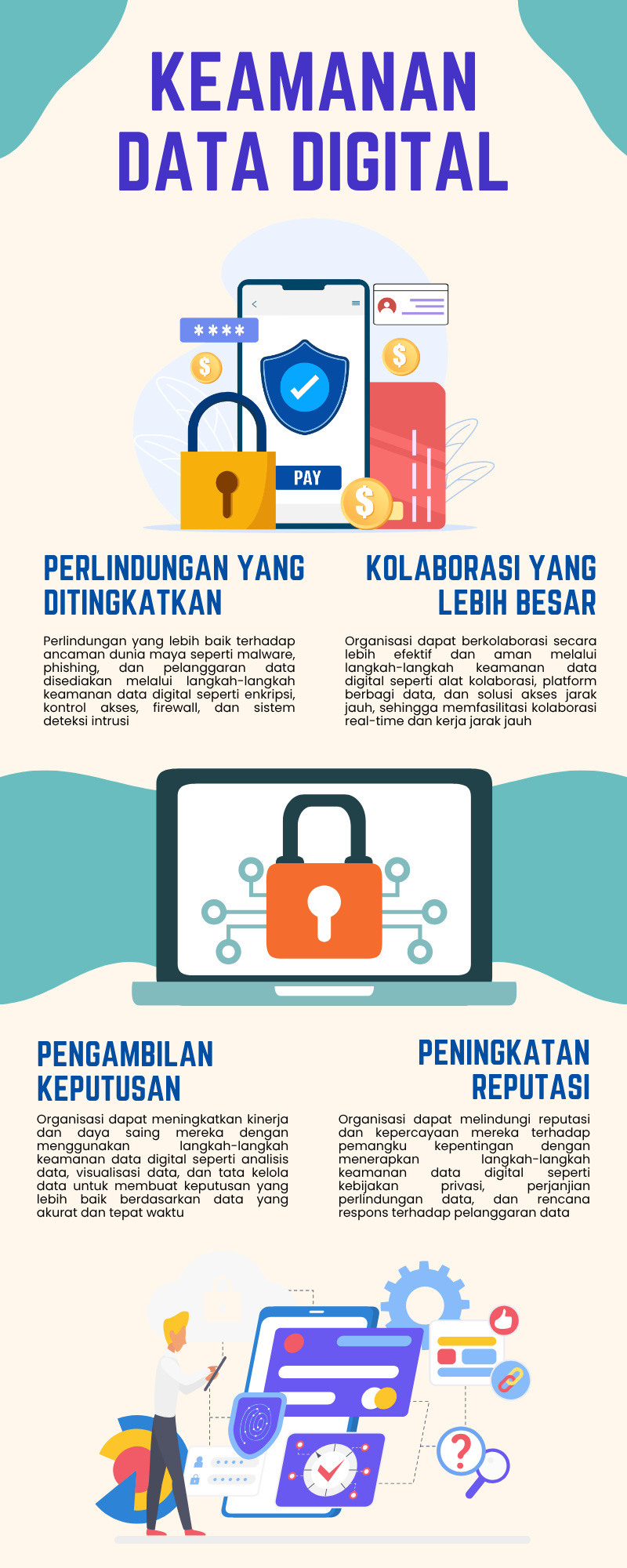

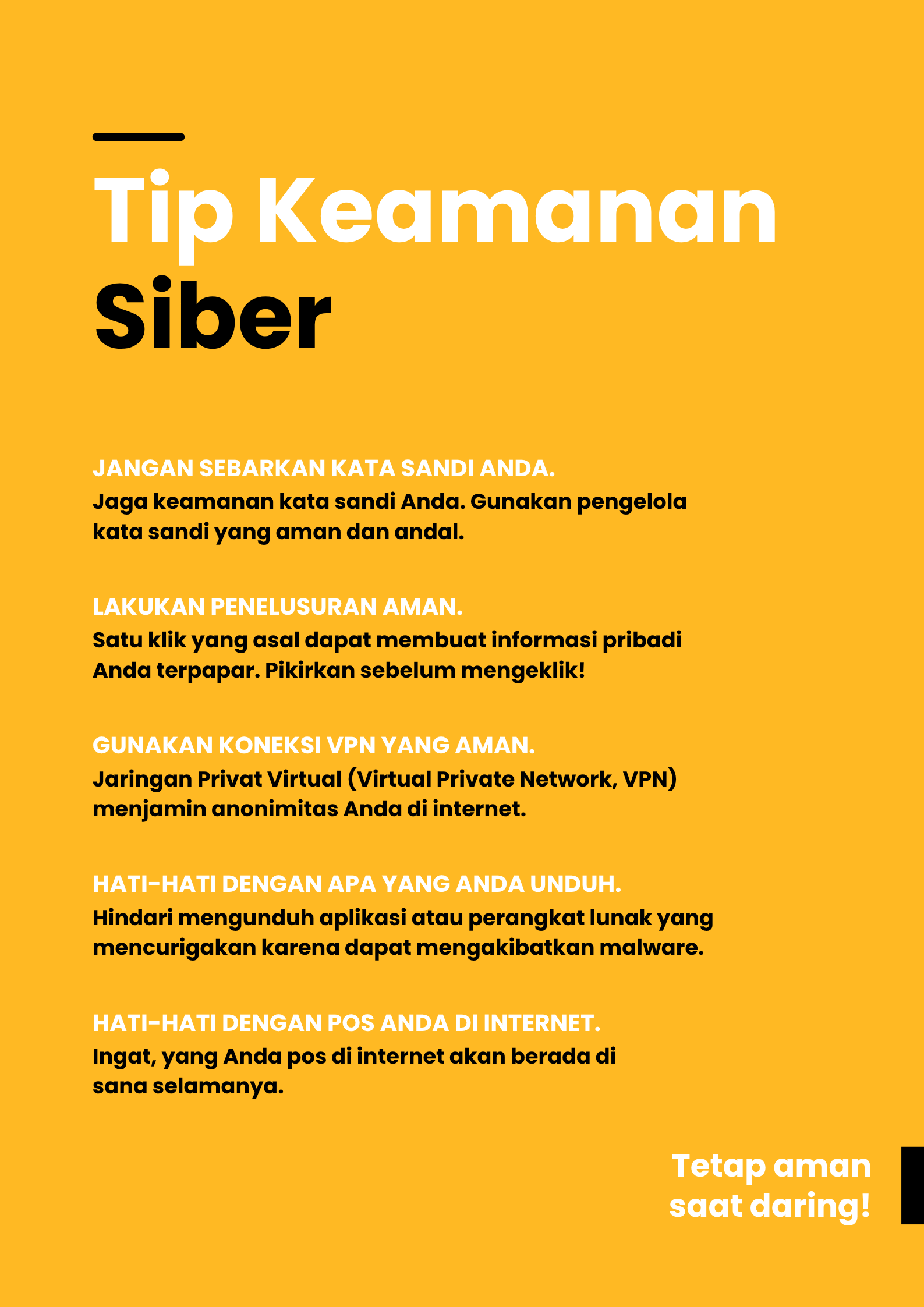

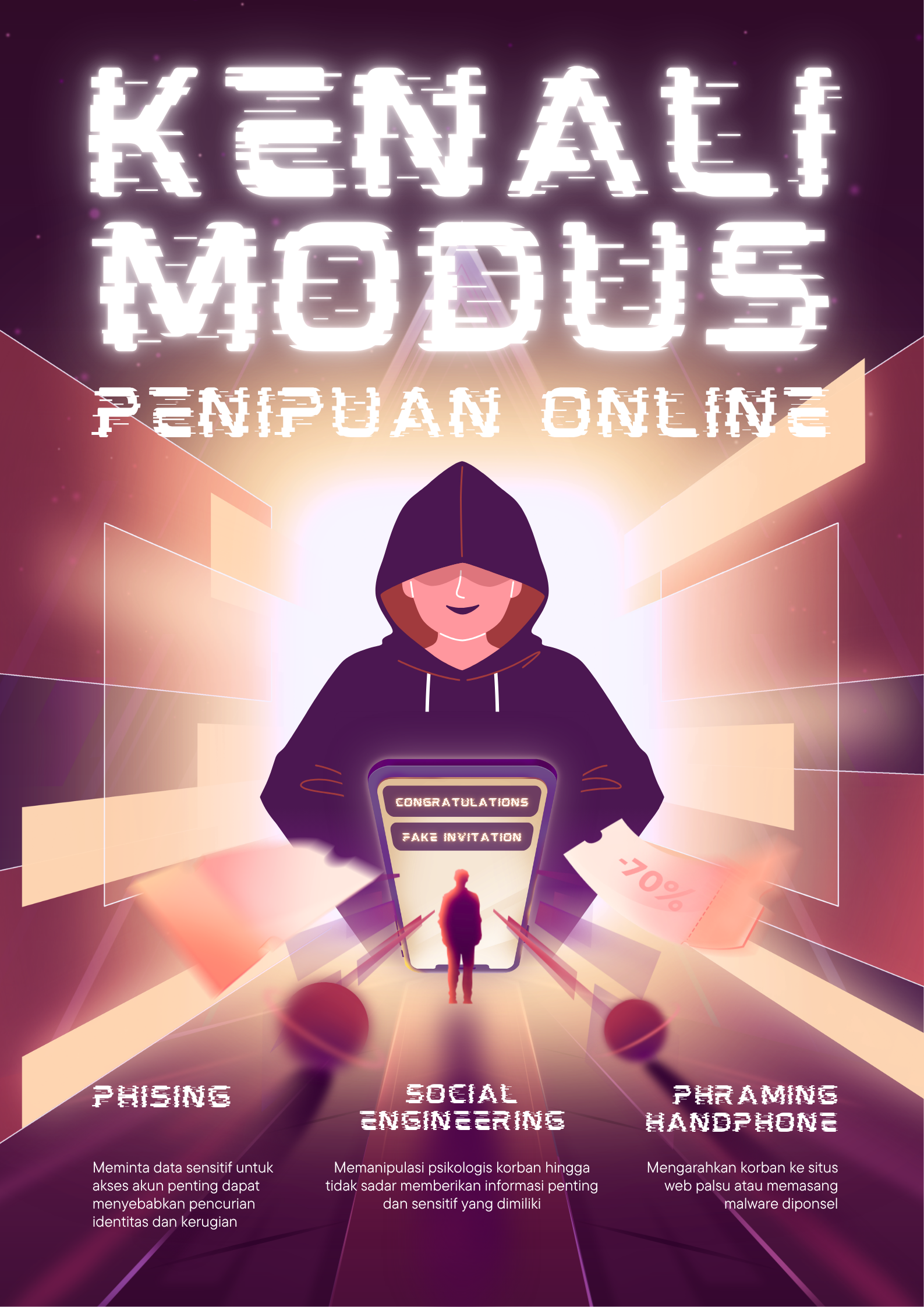

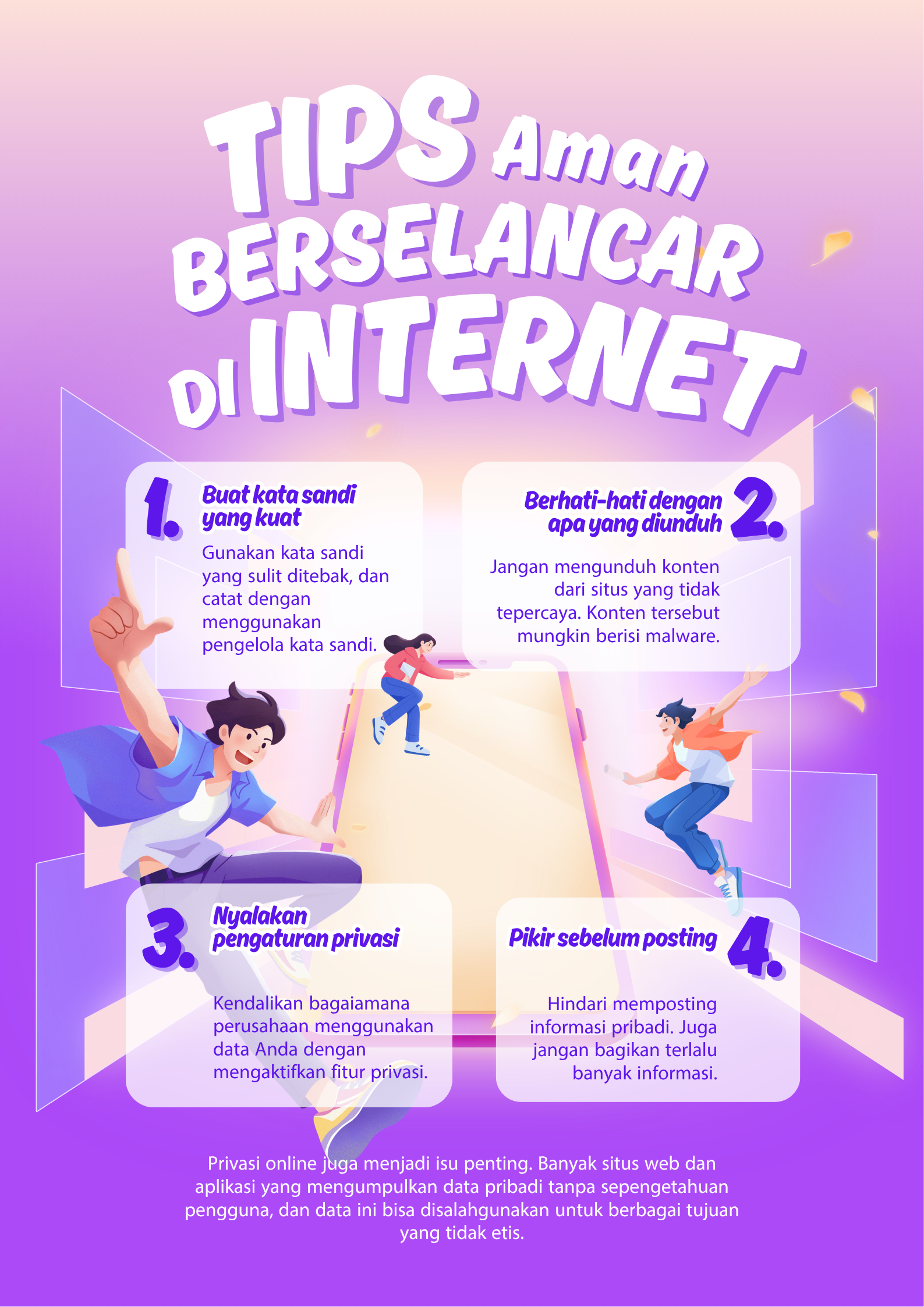

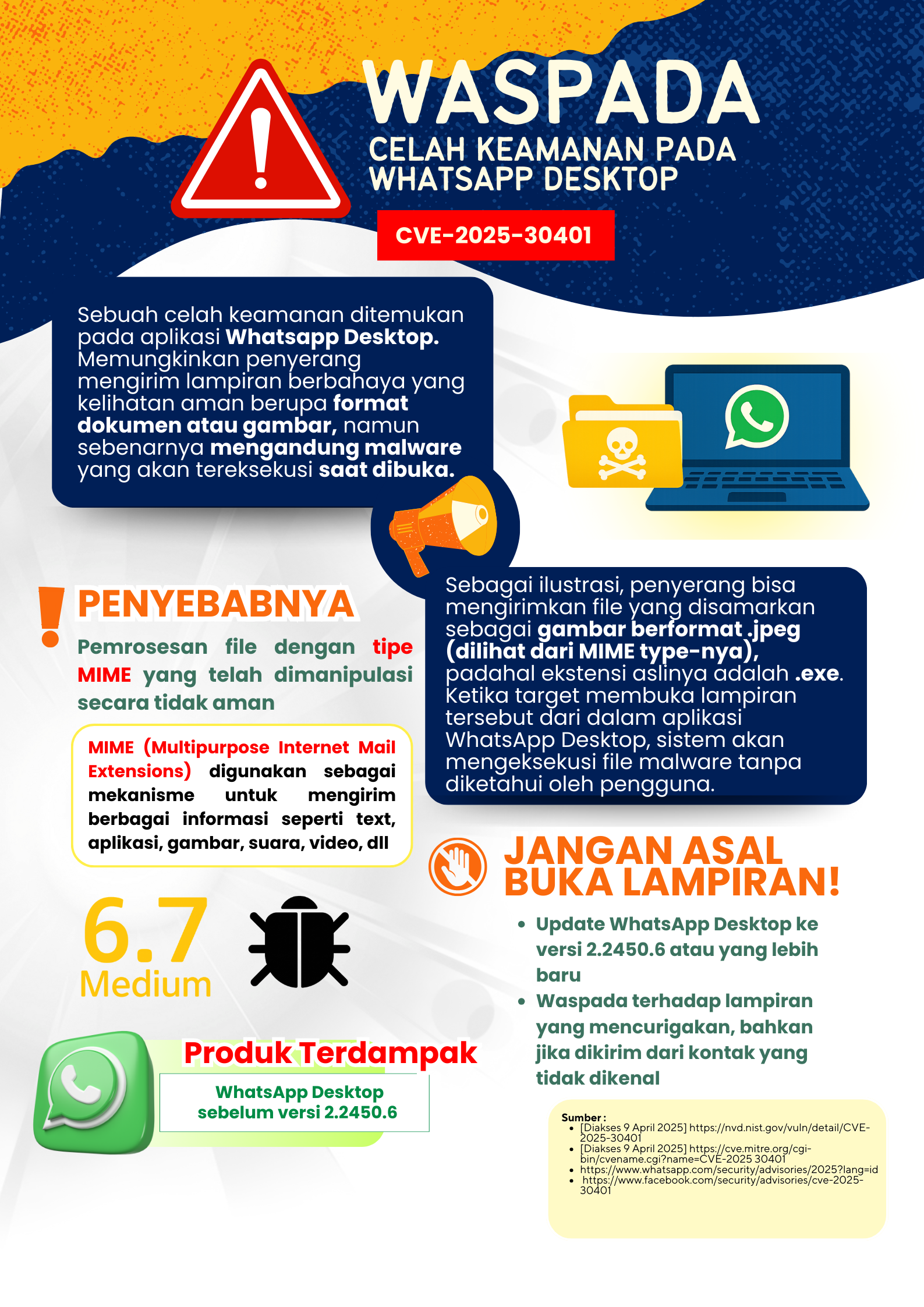

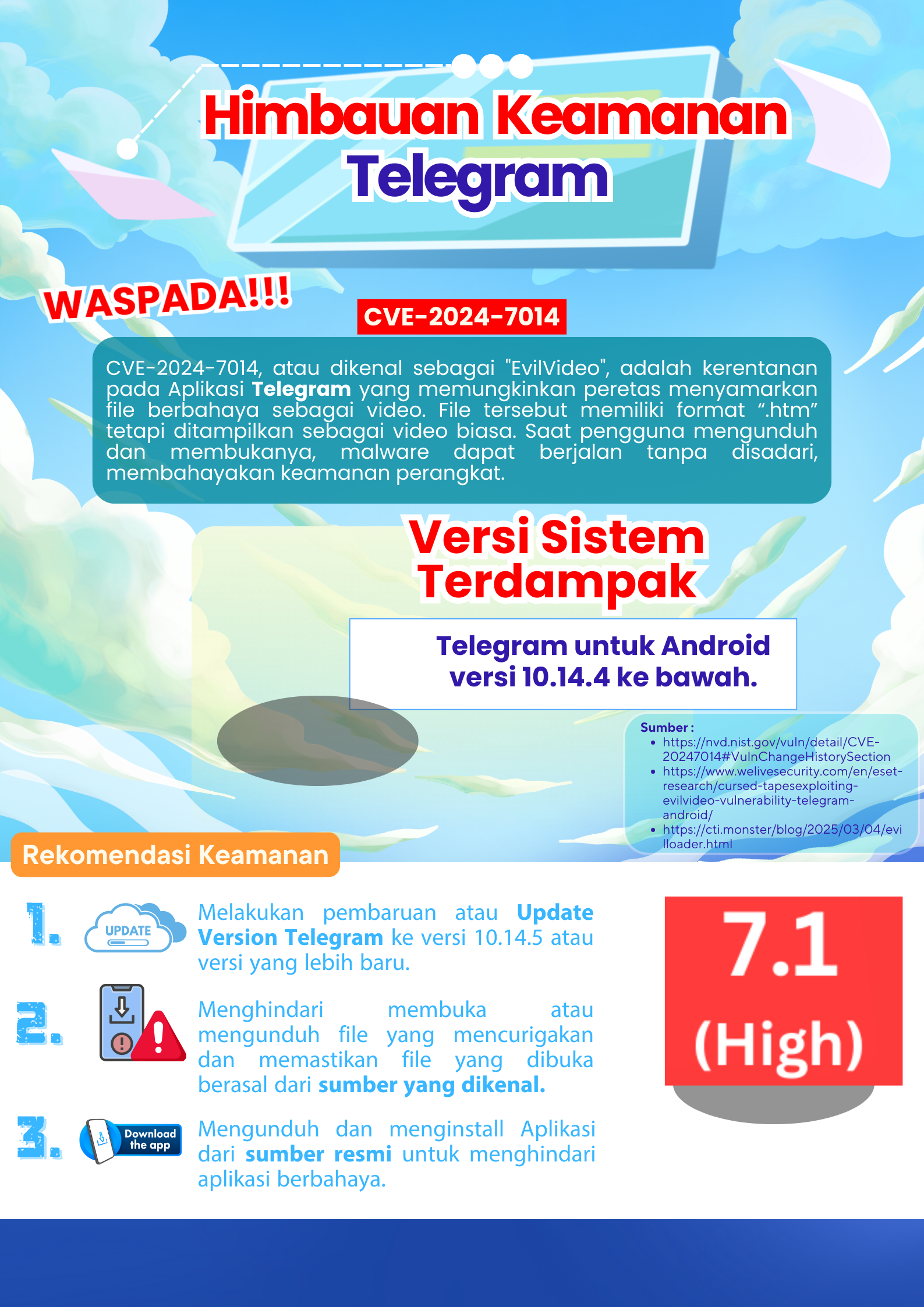

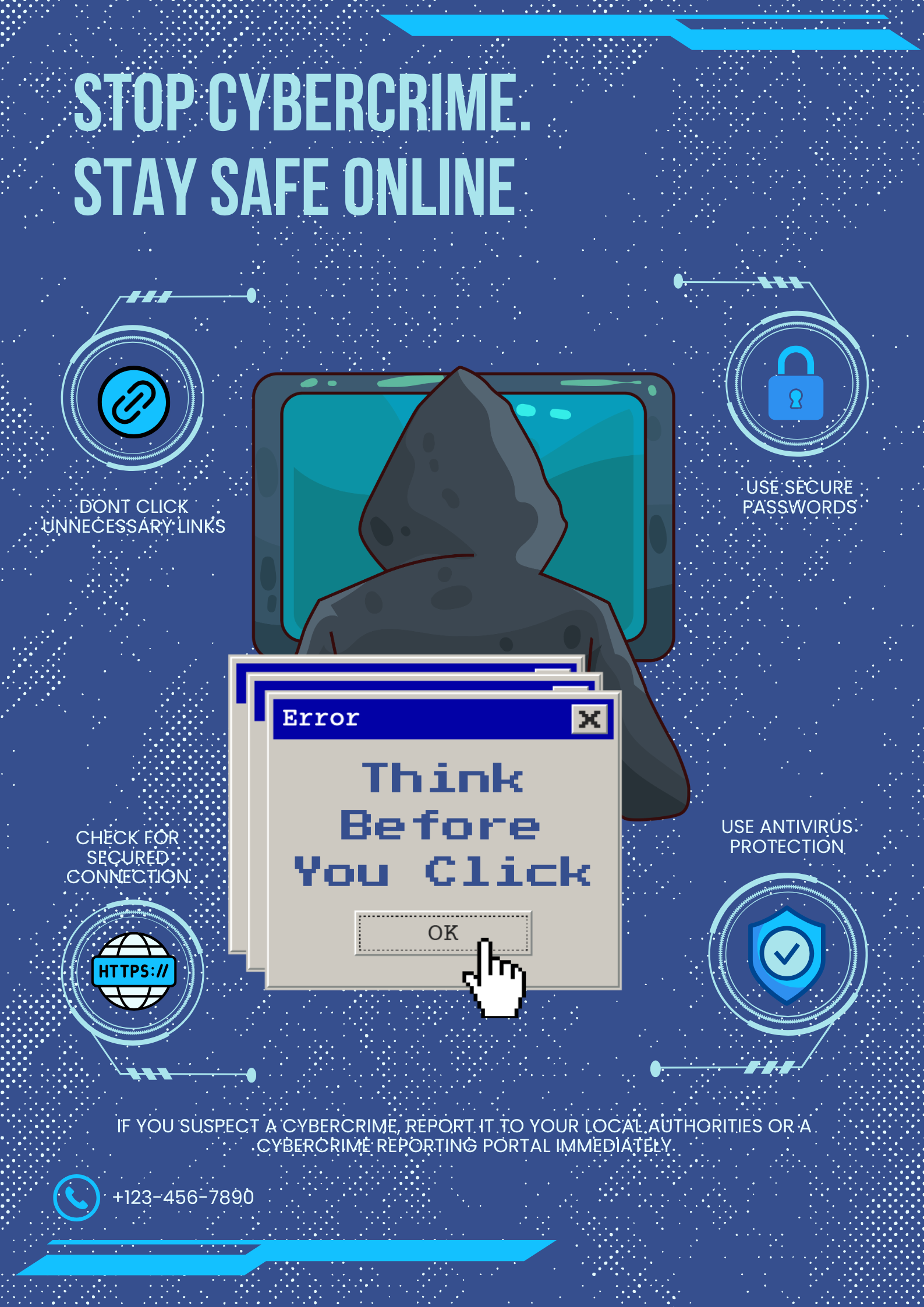

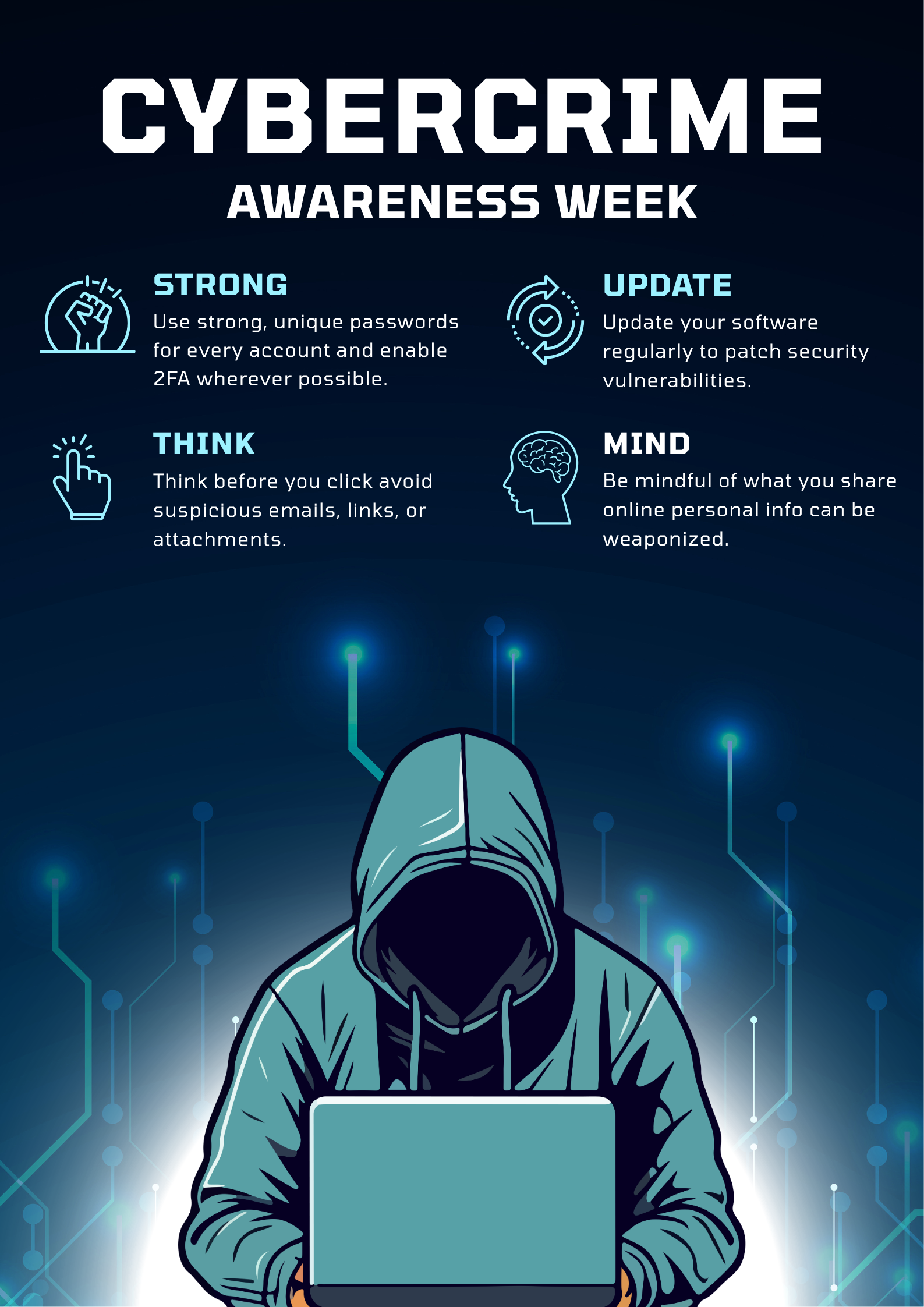

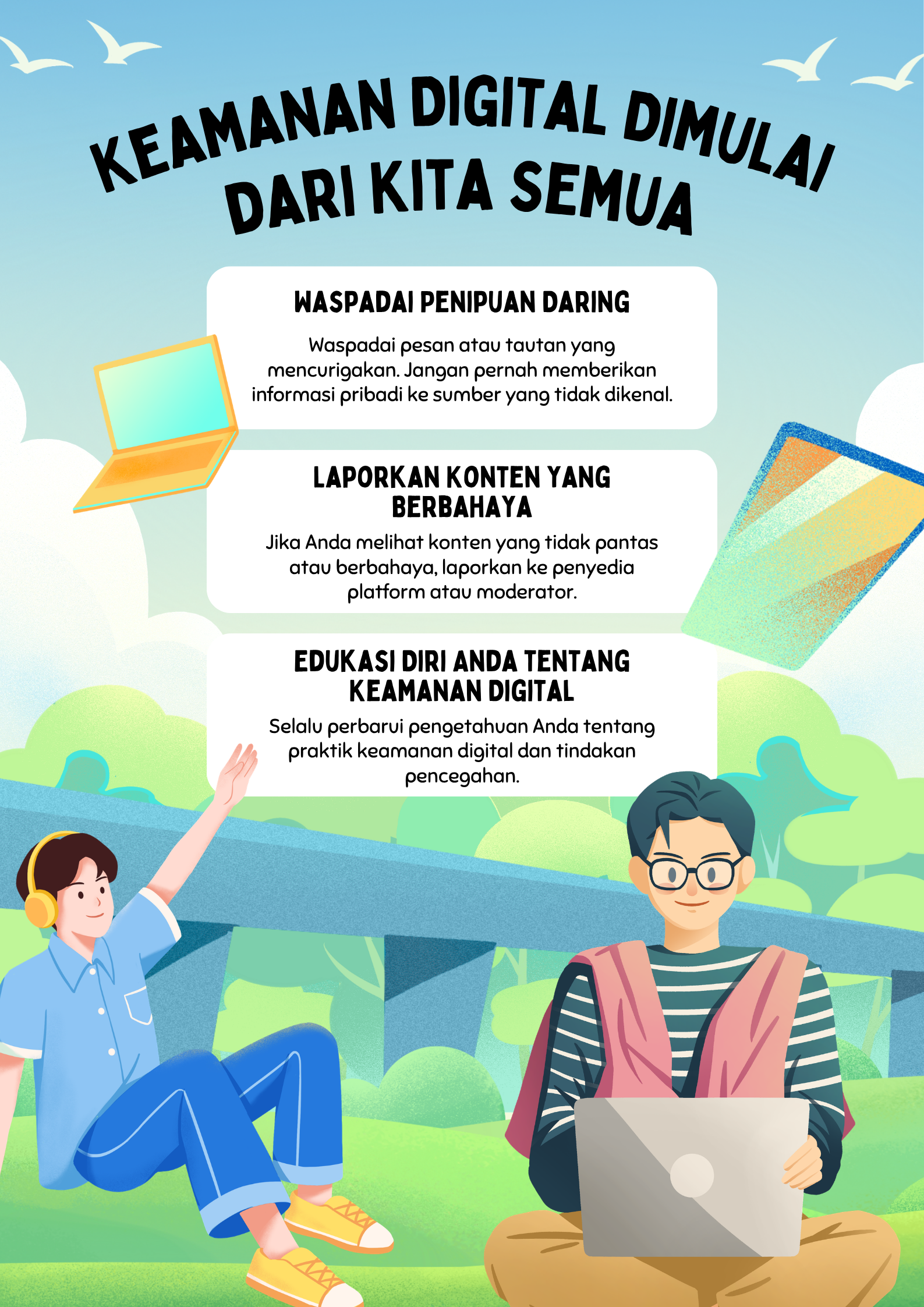

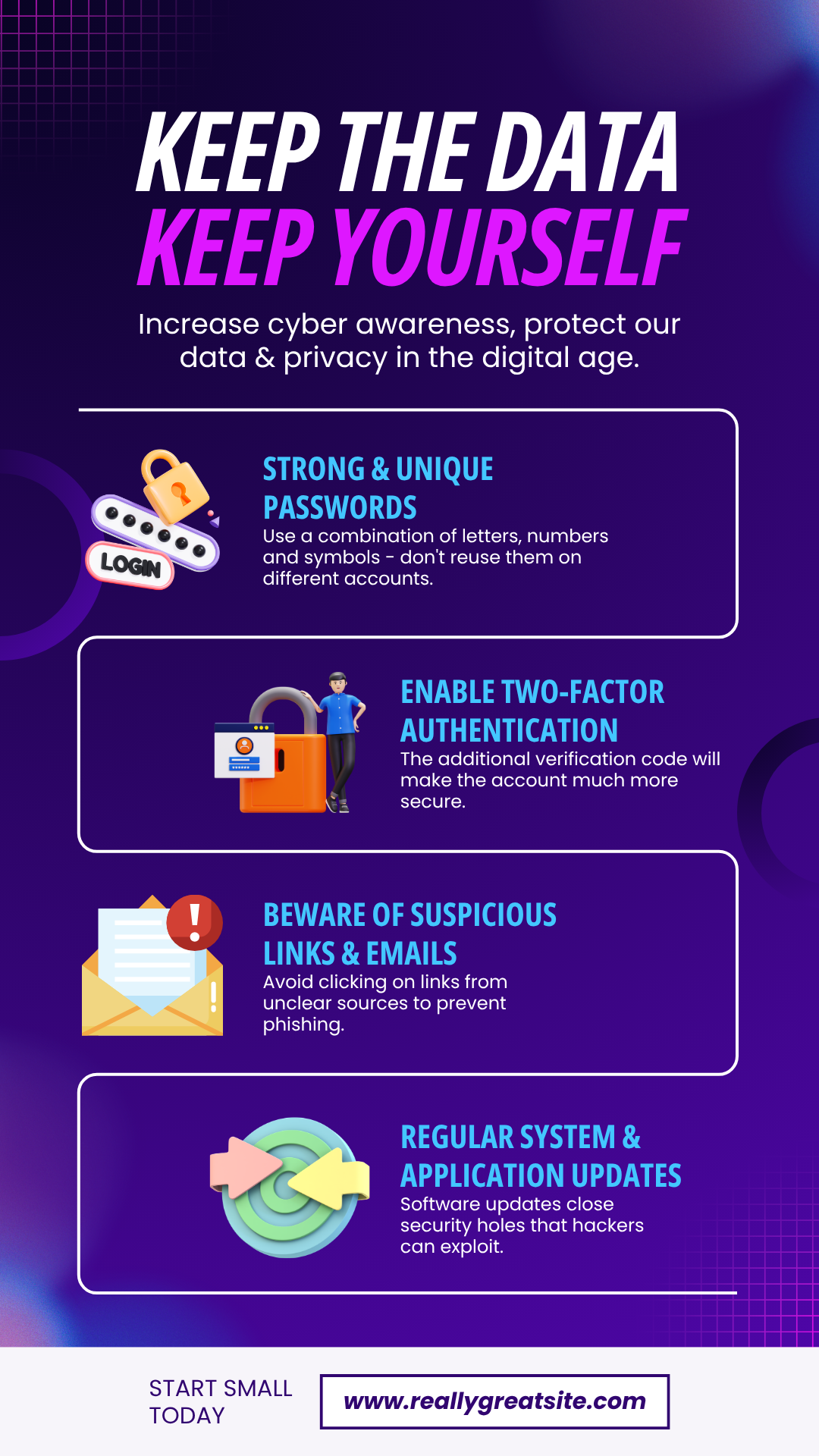

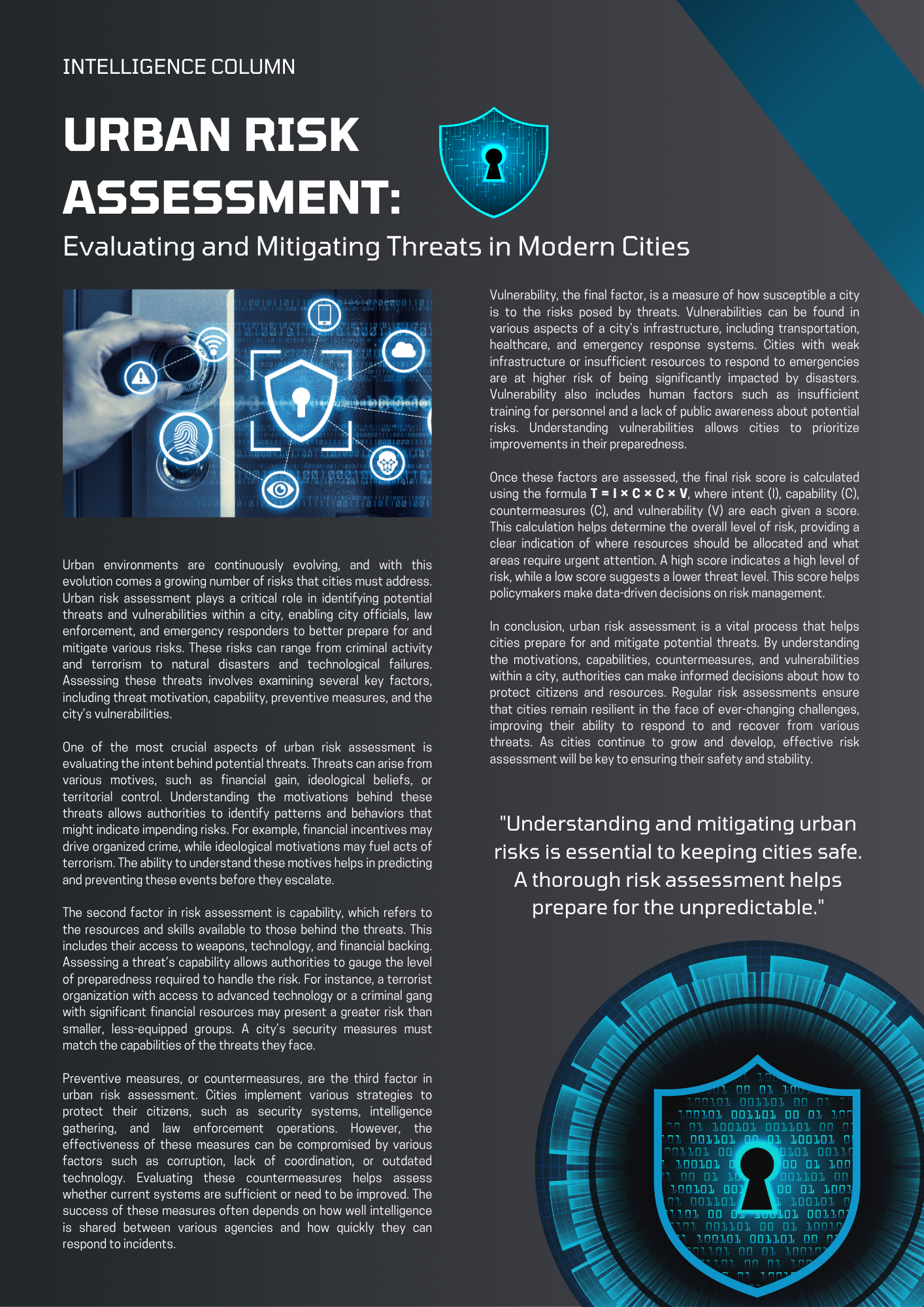

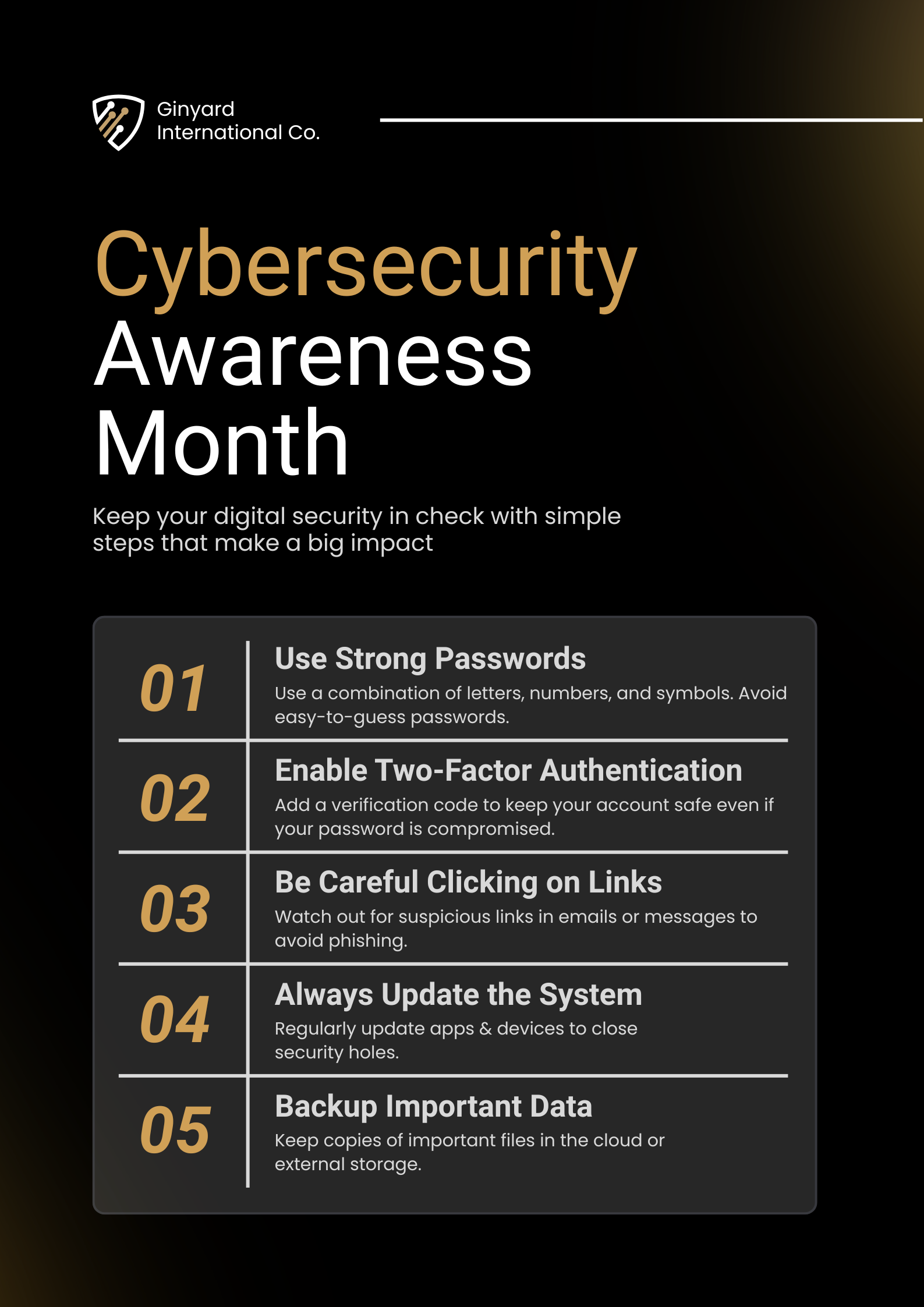

Infografis Keamanan Siber

Program Edukasi

Keamanan Siber

Siap Membantu Kapan Saja

Temukan informasi atau ajukan pertanyaan seputar keamanan siber melalui website ini.

Office Address

Kunjungi kantor kami

Jakarta, Indonesia

Laporkan Insiden Sekarang

Dapatkan informasi dan edukasi keamanan siber untuk membantu melindungi data dan aktivitas digital Anda.

.png)

2.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)